Réseau d'entreprise : une architecture conçue par les usages, pas un catalogue de liens

Un réseau d'entreprise ne se résume pas à un accès Internet. Ce guide explique comment concevoir une architecture réseau cohérente selon les usages, les flux, les sites, la performance, la résilience et la sécurité.

Vous cherchez surtout à structurer ou faire évoluer votre infrastructure réseau ? Consultez notre offre d'infrastructure réseau pour entreprises.

Un accès fibre sur le site principal, un VPN vers deux agences, un routeur 4G en secours quelque part. Sur le papier, le réseau d'entreprise tourne. En pratique, la VoIP hache dès qu'une sauvegarde démarre, la visioconférence se fige en plein rendez-vous client, et personne ne sait si le secours 4G fonctionnera le jour où la fibre sera coupée.

Le réseau d'entreprise n'est pas un accès Internet auquel on ajoute des briques au fil des besoins. C'est une architecture de circulation des flux, conçue pour transporter des données aux exigences très différentes (voix, vidéo, applications métier, sauvegardes, accès distants) sans qu'aucune ne dégrade les autres. On ne choisit pas cette architecture à partir d'une fiche produit ou d'un débit théorique. On la conçoit à partir des usages réels, des contraintes métier et de la géographie des sites.

Qu'est-ce qu'un réseau d'entreprise ?

Un réseau d'entreprise est l'ensemble des infrastructures, des équipements et des protocoles qui permettent aux utilisateurs, aux applications et aux sites d'une organisation de communiquer entre eux et avec l'extérieur. Il ne se limite pas à la connexion Internet. Il englobe le réseau local de chaque site (LAN), les interconnexions entre sites distants (WAN), les mécanismes de sécurité qui protègent les flux et la supervision qui garantit la visibilité sur l'ensemble.

Concrètement, quand un commercial accède au CRM depuis une agence régionale, quand la téléphonie IP transite entre deux sites, quand une sauvegarde remonte vers un datacenter ou quand un technicien terrain se connecte en VPN depuis un hôtel, c'est le réseau d'entreprise qui porte ces échanges. Chaque flux emprunte un chemin, passe par des équipements, consomme de la bande passante et exige un niveau de qualité qui lui est propre.

La différence entre un réseau qui fonctionne et un réseau bien conçu tient à sa capacité à absorber la diversité des usages sans sacrifier la performance réseau, la sécurité ni la continuité d'activité. Un lien fibre à 1 Gbit/s ne sert à rien si la voix est inaudible pendant les sauvegardes. Le débit n'est qu'un des paramètres. L'architecture les orchestre tous.

De quoi se compose un réseau d'entreprise moderne ?

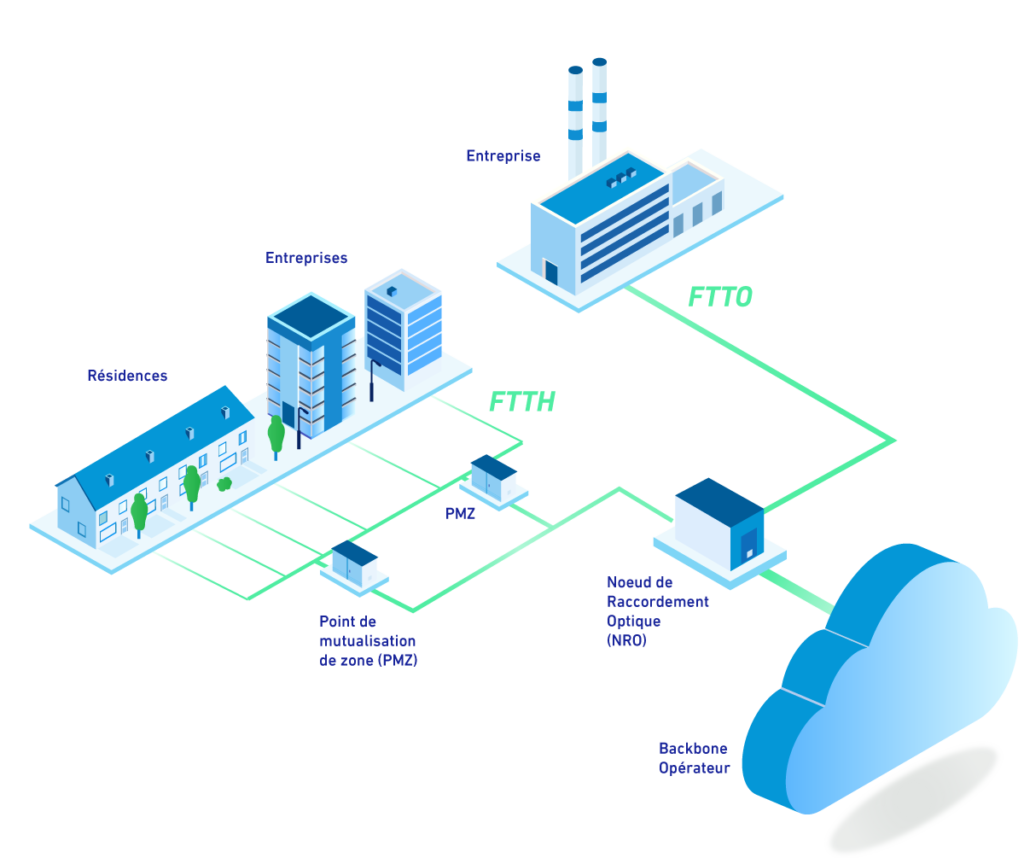

Quand on ouvre le capot d'un réseau d'entreprise, on trouve toujours les mêmes couches. Un réseau local par site, des accès Internet pour rejoindre le monde extérieur, des interconnexions entre sites, de la sécurité et de la supervision. Ce qui change d'une entreprise à l'autre, ce n'est pas la liste des composants. C'est la manière dont ils s'articulent. Un même accès FTTH peut être parfaitement adapté sur un site et totalement insuffisant sur un autre. Tout dépend de ce qu'on lui demande de transporter.

Le réseau local, socle de chaque site

Le LAN (Local Area Network) est le réseau interne d'un site. C'est lui qui relie les postes de travail, les téléphones IP, les imprimantes, les serveurs locaux et les bornes Wi-Fi pour un wifi professionnel d’entreprise. Un LAN mal structuré, c'est un switch non manageable qui mélange la voix et les données sur le même VLAN, un câblage en Cat5 qui ne supporte pas le PoE, et des appels VoIP qui craquent dès que quelqu'un lance un transfert de fichier lourd. Un LAN bien conçu repose sur des commutateurs capables de gérer les VLAN et la QoS, un câblage catégorie 6, et une segmentation qui isole les flux voix, données et invités. Pour comprendre les fondations protocolaires qui animent ce réseau, la page consacrée au fonctionnement du réseau IP détaille le rôle de chaque couche et de la suite de protocoles TCP/IP.

Les accès Internet professionnels

L'accès Internet est le lien entre le réseau local et le monde extérieur. Mais tous les accès ne se valent pas. Un accès FTTH grand public délivre un débit asymétrique sans engagement de rétablissement. Un accès FTTO (Fiber To The Office) garantit un débit symétrique, une GTR (Garantie de Temps de Rétablissement) et un support dédié. Entre les deux, le SDSL a longtemps servi les sites à faible débit avec un besoin de symétrie, même si la fin programmée de l'ADSL et du cuivre accélère la migration vers la fibre professionnelle. Le choix de l'accès dépend de la criticité du site, du volume de flux à transporter et du niveau de résilience attendu.

Mais un accès Internet, aussi performant soit-il, ne connecte qu'un site au monde extérieur. Dès que l'entreprise a plusieurs sites qui doivent se parler entre eux, la question de l'interconnexion WAN se pose.

Les interconnexions WAN : relier les sites dans une logique cohérente

Le WAN (Wide Area Network) désigne l'ensemble des liens qui interconnectent les sites distants d'une entreprise. C'est là que se joue l'architecture réseau multi-sites. Historiquement, les réseaux MPLS offraient une qualité de service native et une isolation forte entre les flux. Le SD-WAN est venu enrichir le panorama en permettant de piloter intelligemment plusieurs liens (fibre, MPLS, 4G/5G) depuis une console centralisée, avec des règles de priorisation et de bascule automatique. Les VPN IPsec, plus simples à déployer, restent pertinents pour des interconnexions point à point ou des accès distants. La comparaison entre SD-WAN, VPN et MPLS mérite un éclairage détaillé pour éviter les raccourcis commerciaux. La section suivante revient sur chacune de ces briques pour expliquer ce qu'elles apportent concrètement dans une architecture.

À ce stade, le réseau transporte des flux entre les sites, les utilisateurs et le cloud. Reste une question que beaucoup d'entreprises traitent en dernier, alors qu'elle devrait être posée en premier.

La sécurité, intégrée dès la conception

Un réseau d'entreprise qui ne prévoit la sécurité qu'en surcouche est un réseau vulnérable. La segmentation des flux, le filtrage par firewall, le contrôle des accès distants et le chiffrement des communications ne sont pas des options. Ils font partie de l'architecture elle-même. Cette dimension sera développée plus loin, mais le principe mérite d'être posé dès maintenant. La sécurité réseau n'est pas une brique ajoutée après-coup, c'est une contrainte d'architecture intégrée dès le premier schéma.

La supervision : voir pour piloter

Un réseau non supervisé est un réseau subi. La supervision réseau permet de mesurer en continu la disponibilité des liens, la qualité de service (latence, gigue, perte de paquets), la charge des équipements et l'état des tunnels VPN ou des sessions SD-WAN. Sans cette visibilité, les incidents sont découverts par les utilisateurs au lieu d'être anticipés par l'exploitation. Un lien de secours 4G tombé depuis deux mois, une latence qui dérive sur un tunnel VPN, un switch dont le CPU sature aux heures de pointe. Sans supervision, ces signaux n'existent tout simplement pas.

Pourquoi un bon réseau d'entreprise se conçoit à partir des usages

C'est le point qui génère le plus d'erreurs d'architecture. Beaucoup d'entreprises dimensionnent leur réseau sur la base d'un débit descendant sans jamais cartographier les flux qui vont réellement le traverser. Or tous les flux n'ont pas les mêmes exigences, et un réseau qui les traite de manière indifférenciée finit par n'en satisfaire aucun correctement.

La voix et la vidéo, sensibles au temps réel

La téléphonie IP et la visioconférence sont des flux temps réel. Ils ne tolèrent ni la latence au-delà de 150 ms, ni la gigue, ni la perte de paquets. Une conversation VoIP qui traverse un lien saturé par des téléchargements devient inaudible. Une visioconférence sur un réseau sans priorisation se fige dès que la sauvegarde cloud démarre. Ces flux exigent une priorisation réseau (QoS) et, en multi-sites, un transport garanti via MPLS ou SD-WAN avec classification des paquets. La page dédiée à la QoS réseau explique les mécanismes DSCP et 802.1p qui permettent cette priorisation. Les protocoles RTP et RTCP qui transportent la voix sur IP méritent aussi d'être compris pour dimensionner correctement les liens.

Les applications métier, sensibles à la latence et à la disponibilité

Un ERP hébergé dans un datacenter, un CRM en SaaS, un logiciel de CAO accédé en bureau distant. Ces applications métier structurent l'activité quotidienne de l'entreprise. Elles exigent une latence faible et constante, un débit montant suffisant et une disponibilité qui ne souffre pas d'interruption. Un lien Internet grand public avec un débit montant limité peut rendre un ERP distant inutilisable, alors que le débit descendant affiche des chiffres confortables.

Les sauvegardes et la réplication, gourmandes en bande passante

Les flux de sauvegarde vers un cloud ou un datacenter secondaire consomment beaucoup de bande passante, mais ne nécessitent ni faible latence ni temps réel. Mal gérés, ils peuvent saturer un lien pendant des heures et dégrader tous les autres usages. L'architecture réseau doit prévoir une fenêtre de sauvegarde, une priorisation basse pour ces flux ou un lien dédié. Sur un lien de 100 Mbit/s symétrique, une sauvegarde incrémentale de 20 Go lancée à 10 h du matin monopolise le lien montant pendant 25 minutes. Pendant ce temps, la téléphonie IP et l'accès CRM en pâtissent directement.

Les accès distants et le télétravail

Le VPN d'entreprise, les accès ZTNA (Zero Trust Network Access) et les connexions nomades constituent un pan entier du réseau moderne. Chaque collaborateur distant génère un tunnel chiffré qui consomme des ressources sur le concentrateur et de la bande passante sur le lien Internet du site central. Sur une PME de 80 personnes dont 30 en télétravail régulier, les tunnels VPN simultanés peuvent mobiliser 50 à 100 Mbit/s de débit montant sur le site central, sans compter la charge CPU du concentrateur. Dimensionner ces accès suppose de connaître le nombre de sessions simultanées, le type d'applications utilisées (un accès bureau distant en RDP ne consomme pas les mêmes ressources qu'un simple accès webmail) et le niveau de sécurité requis.

Les sites distants et les agences

Un réseau multi-sites ne se conçoit pas comme une étoile où tout remonte au siège. Certains sites ont des besoins de communication locale (téléphonie entre postes, impression), d'autres ont des applications hébergées localement, d'autres encore ne sont que des points d'accès légers vers le cloud. L'architecture d'un réseau multi-sites doit refléter cette diversité de profils en adaptant le type de lien, le niveau de résilience et les règles de routage à chaque site. Un entrepôt avec 5 postes et un lecteur de codes-barres n'a pas besoin de la même infrastructure qu'un siège avec 80 postes VoIP et un ERP hébergé.

Fibre, VPN MPLS, SD-WAN, 4G : ce que chaque brique apporte vraiment

La section précédente a posé les couches d'un réseau d'entreprise. Reste la question que pose tout DSI devant une proposition commerciale. FTTH ou FTTO ? MPLS ou SD-WAN ? VPN IPsec ou les deux ? Et faut-il vraiment payer un secours 4G sur chaque site ? La réponse ne se trouve pas dans les caractéristiques techniques de chaque technologie prise isolément. Elle se trouve dans le rôle que chaque brique joue à l'intérieur de l'architecture. C'est cette logique d'arbitrage que nous allons détailler.

| Critère | FTTH Pro | FTTO | SDSL | 4G/5G |

|---|---|---|---|---|

| Débit typique | 300 Mbit/s à 8 Gbit/s (asymétrique) | 10 Mbit/s à 10 Gbit/s (symétrique) | 2 à 20 Mbit/s (symétrique) | 10 à 300 Mbit/s (variable) |

| Symétrie | Non | Oui | Oui | Non |

| GTR contractuelle | Non (ou J+1) | 4 h ouvrées | 4 h à 8 h | Non |

| Usage principal | Sites non critiques, agences légères | Sites critiques, nœuds réseau | Sites faible débit (en extinction) | Secours, sites temporaires |

| Critère | VPN MPLS | SD-WAN | VPN IPsec |

|---|---|---|---|

| QoS native | Oui (classification opérateur) | Oui (classification applicative) | Non |

| Pilotage multi-liens | Non (lien unique opérateur) | Oui (agrégation et bascule) | Non |

| Flexibilité d'ajout de site | Faible (délais opérateur) | Forte (déploiement rapide) | Forte (configuration locale) |

| Coût relatif | Élevé | Moyen | Faible |

| Usage principal | Interconnexion multi-sites à forte exigence | Pilotage intelligent multi-liens | Interconnexion point à point, accès nomades |

La fibre, le socle de débit

La fibre optique est aujourd'hui le standard pour les accès Internet professionnels. Mais le terme recouvre des réalités très différentes. La FTTH, partagée entre plusieurs utilisateurs, offre un débit asymétrique sans garantie de rétablissement. La FTTO est un lien dédié, symétrique, avec GTR et supervision. Pour un site critique qui héberge de la téléphonie IP, un accès applicatif ou un nœud réseau, le choix entre fibre FTTH et fibre FTTO n'est pas une question de budget, c'est une question de risque accepté. La page sur la fibre professionnelle pour entreprise détaille les critères de choix entre ces deux catégories.

Le VPN MPLS, la qualité de service native

La fibre connecte un site. Mais quand 10 ou 15 sites doivent échanger des flux voix, vidéo et applicatifs avec des garanties de qualité, la question n'est plus celle de l'accès mais celle du réseau qui relie ces accès entre eux. Le réseau MPLS reste la référence pour les interconnexions multi-sites à forte exigence de qualité. Il offre une isolation des flux, une latence maîtrisée et une priorisation native des paquets voix et vidéo. Son inconvénient est son coût et sa rigidité. Ajouter un site prend du temps. Modifier une règle de routage nécessite l'intervention de l'opérateur. C'est un choix pertinent pour les réseaux dont les flux sont prévisibles et les sites stables.

Le SD-WAN, l'intelligence de routage

Le MPLS garantit la qualité, mais il coûte cher et il est lent à faire évoluer. C'est en réponse à cette rigidité que le SD-WAN s'est imposé. Le SD-WAN apporte une couche d'intelligence au-dessus des liens physiques. Il permet de piloter plusieurs accès (FTTH, FTTO, MPLS, 4G) depuis une console centralisée, en définissant des règles de priorisation par application, de bascule automatique en cas de dégradation et de répartition de charge entre les liens. Le SD-WAN ne remplace pas le lien physique. Il optimise la manière dont les flux l'empruntent. Dans les faits, beaucoup d'entreprises multi-sites l'utilisent pour réduire progressivement leur dépendance au MPLS tout en conservant un cœur MPLS pour les flux les plus exigeants. La page qui compare SD-WAN, VPN et MPLS aide à positionner chaque technologie dans son juste périmètre.

Le lien 4G/5G, le secours qui doit fonctionner le jour J

MPLS, SD-WAN, VPN, tous reposent in fine sur un lien physique. Et un lien physique peut tomber. C'est là qu'intervient le routeur 4G d'entreprise, qui sert principalement de lien de secours. En cas de coupure du lien fibre principal, il prend le relais pour maintenir la connectivité des flux critiques (téléphonie, accès applicatif, VPN). Mais un secours 4G mal configuré, mal testé ou mal dimensionné est un secours théorique. Un lien de secours 4G non testé n'apporte aucune résilience réseau réelle. Le lien 4G/5G peut aussi servir de lien principal temporaire sur un chantier, un site éphémère ou une zone non fibrée. peut aussi servir de lien principal temporaire sur un chantier, un site éphémère ou une zone non fibrée.

Le VPN IPsec, l'interconnexion point à point

Toutes les interconnexions ne justifient pas un MPLS ni un SD-WAN. Pour relier deux sites avec un flux modéré, ou pour donner un accès distant à des collaborateurs nomades, le VPN IPsec reste un pilier. Moins coûteux qu'un MPLS, plus rapide à déployer, il assure le chiffrement des données en transit entre deux points. Sa limite est l'absence de priorisation native des flux. Sur un tunnel VPN saturé, la voix souffre autant que la messagerie. C'est pourquoi le VPN d'entreprise gagne à être combiné avec du SD-WAN ou des mécanismes de QoS sur les équipements locaux.

Les erreurs qui fragilisent un réseau d'entreprise

La plupart des réseaux d'entreprise qui posent problème n'ont pas été mal installés. Ils ont été construits de manière incrémentale, un lien après l'autre, un équipement après l'autre, sans que personne ne vérifie que l'ensemble restait cohérent. Les erreurs qui suivent sont celles que l'on retrouve le plus souvent lors d'un audit, et elles ont toutes un point commun. Elles ne se voient pas au quotidien. Elles se révèlent en charge ou en panne.

- Raisonner uniquement en débit descendant, en ignorant le débit montant réellement consommé.

- Ne pas prioriser les flux, ce qui laisse la sauvegarde ou le transfert de fichiers dégrader la voix et la vidéo.

- Ne pas prévoir de résilience, en laissant un seul lien Internet sur un site critique.

- Empiler des équipements sans plan d'adressage ni segmentation cohérente.

- Ne pas superviser, en découvrant les incidents par les utilisateurs plutôt que par l'exploitation.

Raisonner uniquement en débit descendant

C'est l'erreur la plus courante. Un lien FTTH à 1 Gbit/s en descendant avec 200 Mbit/s en montant semble confortable. Mais si le site héberge 30 postes de téléphonie IP, un accès CRM cloud et une sauvegarde qui remonte vers un datacenter, le débit montant devient le goulet d'étranglement. Le débit pertinent pour un réseau d'entreprise est le débit symétrique utile, pas le débit théorique descendant affiché sur la fiche commerciale.

Ne pas prioriser les flux

Quand tous les flux ont la même priorité, c'est le plus gourmand qui gagne. Une sauvegarde qui démarre en pleine journée peut saturer le lien et rendre la téléphonie inaudible. Un transfert de fichier volumineux peut faire bégayer la visioconférence. Sans QoS, le réseau fonctionne en mode « premier arrivé, premier servi », ce qui est incompatible avec les exigences du temps réel.

Ne pas prévoir de résilience

Un seul lien Internet sur un site critique, c'est un point de défaillance unique. Le jour où la fibre est coupée (travaux de voirie, incident opérateur, panne d'équipement), l'activité s'arrête. La résilience réseau suppose un second lien, idéalement sur un autre support (4G/5G) et un autre chemin physique, avec une bascule automatique testée régulièrement.

Empiler des équipements sans logique d'ensemble

Ajouter un routeur ici, un switch là, un point d'accès Wi-Fi ailleurs, sans plan d'adressage cohérent ni segmentation réfléchie, produit un réseau opaque, difficile à maintenir et impossible à superviser. Une infrastructure réseau d'entreprise qui a grandi sans architecture finit par devenir un système que personne n'ose toucher de peur de tout casser.

Ne pas superviser

Un réseau non supervisé est un réseau qui ne parle que quand il tombe. Les signes avant-coureurs (latence qui augmente, taux de perte qui monte, lien de secours en panne depuis trois mois) passent inaperçus. La supervision réseau n'est pas un luxe. C'est l'instrument de pilotage sans lequel le réseau est géré à l'aveugle.

Pourquoi le débit ne suffit pas à garantir la performance réseau

La première erreur citée plus haut (raisonner en débit descendant) est si fréquente qu'elle mérite une section entière. Le débit est la métrique la plus visible, celle que chaque opérateur met en avant. Un commercial vous annonce « 1 Gbit/s » et le sujet semble réglé. En réalité, un lien à 1 Gbit/s descendant peut très bien délivrer une téléphonie dégradée, un ERP lent et des sauvegardes qui échouent. La performance d'un réseau d'entreprise dépend d'indicateurs que le débit seul ne couvre pas.

La latence, le temps de traversée

La latence mesure le temps qu'un paquet met pour aller d'un point A à un point B. Pour la navigation web, 50 ms de latence sont imperceptibles. Pour un appel VoIP, la recommandation ITU-T G.114 fixe le seuil à 150 ms aller simple, au-delà la conversation devient hachée et les interlocuteurs se coupent la parole. Pour une application métier hébergée à distance, chaque milliseconde supplémentaire allonge le temps de réponse perçu par l'utilisateur. Un ERP avec 80 ms de latence reste utilisable. À 200 ms, chaque clic devient une attente.

La gigue, l'irrégularité du débit

La gigue est la variation de la latence dans le temps. Même si la latence moyenne est correcte, des variations brutales perturbent les flux temps réel. La voix devient saccadée, la vidéo se fige. Les mécanismes de buffer (tampon) compensent une gigue modérée, mais au-delà d'un certain seuil, la qualité se dégrade irrémédiablement.

La perte de paquets, le signal d'un réseau saturé

Quand un réseau est congestionné, certains paquets sont perdus en route. Pour un transfert de fichier, TCP retransmet les paquets manquants et le transfert ralentit. Pour la voix ou la vidéo transportées en UDP, les paquets perdus ne sont pas retransmis et se traduisent par des micro-coupures audibles ou des artefacts visuels.

La symétrie, le débit oublié

La plupart des accès grand public sont asymétriques. Le débit descendant (téléchargement) est très supérieur au débit montant (envoi). Or les usages d'entreprise génèrent beaucoup de trafic montant, notamment la VoIP, la visioconférence, l'envoi de fichiers vers le cloud et les sauvegardes. Un accès symétrique (FTTO, SDSL) garantit que le débit montant n'est jamais le maillon faible de la chaîne.

La disponibilité et la GTR

Un accès Internet qui tombe une heure par mois affiche 99,86 % de disponibilité. Cela peut sembler élevé, mais une heure de coupure sur un site qui gère 200 appels VoIP par jour ou qui héberge un accès ERP pour 50 utilisateurs représente un impact business mesurable. La disponibilité d'un accès Internet professionnel se garantit par la GTR (Garantie de Temps de Rétablissement), un engagement contractuel que seuls les accès pro FTTO ou dédiés proposent réellement.

La QoS : prioriser ce qui compte

La QoS (Quality of Service) est l'ensemble des mécanismes qui permettent de donner la priorité à certains flux sur le réseau. Concrètement, les paquets voix sont marqués DSCP EF (Expedited Forwarding, valeur 46) pour que les équipements réseau les traitent en priorité, même quand le lien est chargé. Sur un lien à 100 Mbit/s traversé par 20 appels VoIP simultanés (environ 1,7 Mbit/s en G.711), la QoS garantit que ces 2 % de trafic passent toujours en premier, quel que soit le volume de données concurrentes. Sans QoS, un appel VoIP et un téléchargement ont la même priorité, ce qui est techniquement équitable mais fonctionnellement absurde. La page sur la QoS réseau approfondit les mécanismes de marquage et de priorisation.

Résilience réseau : comment éviter qu'une coupure coupe l'activité

Latence, gigue, perte de paquets, symétrie, QoS. Tous ces indicateurs supposent une chose : que le lien est actif. La question n'est pas de savoir si une coupure réseau surviendra, mais quand. Un câble fibre sectionné par une pelleteuse, un équipement opérateur en panne, une mise à jour qui tourne mal. Les causes sont nombreuses et souvent imprévisibles. La résilience d'un réseau d'entreprise se mesure à sa capacité à maintenir les flux critiques malgré la défaillance d'un composant.

La redondance des accès

Le premier niveau de résilience consiste à disposer de deux accès Internet sur chaque site critique, idéalement sur des supports différents (fibre + 4G/5G) et des chemins physiques distincts. Si les deux fibres passent dans la même tranchée, elles tombent ensemble le jour du coup de pelleteuse. La diversité des chemins est aussi importante que la diversité des supports.

La bascule automatique

Avoir un lien de secours ne sert à rien s'il faut intervenir manuellement pour basculer. Les architectures SD-WAN ou les routeurs avec failover automatique détectent la perte du lien principal et redirigent les flux vers le lien de secours en quelques secondes. Cette bascule doit être testée régulièrement, pas seulement configurée et oubliée.

La supervision comme filet de sécurité

La supervision réseau détecte les dégradations avant qu'elles ne deviennent des coupures. Un lien qui perd des paquets depuis deux jours, un routeur dont la charge CPU monte anormalement, un tunnel VPN qui ne remonte plus depuis une semaine. Autant de signaux que la supervision capte et que l'exploitation peut traiter avant l'incident.

La continuité de la téléphonie

La téléphonie IP dépend du réseau. Si le réseau tombe, les appels s'arrêtent. La continuité d'activité de la téléphonie d'entreprise suppose un lien de secours capable de transporter les flux voix avec la qualité requise, un reroutage opérateur des appels entrants et, selon les architectures, un IPBX local capable de maintenir les appels internes même sans liaison Internet.

Où commence réellement la sécurité réseau

La résilience protège contre les pannes. Mais un réseau d'entreprise est aussi exposé à des menaces intentionnelles. Et la sécurité réseau ne se réduit pas à un firewall posé en bordure. Elle commence dès la conception de l'architecture, par la manière dont les flux sont organisés, segmentés et contrôlés.

La segmentation, premier rempart contre la propagation

Segmenter un réseau consiste à séparer les flux en zones logiques (VLAN) pour que la compromission d'une zone ne contamine pas les autres. La téléphonie IP circule dans un VLAN dédié, les postes utilisateurs dans un autre, les serveurs dans un troisième, le Wi-Fi invité dans un quatrième. Cette segmentation limite la surface d'attaque et contient les mouvements latéraux qu'un attaquant pourrait tenter après avoir compromis un poste. Le modèle OSI, qui structure la compréhension des couches réseau, aide à situer à quel niveau chaque mécanisme de sécurité intervient.

Le firewall, contrôle des flux entrants et sortants

Le firewall filtre les communications entre le réseau interne et l'extérieur, mais aussi entre les zones internes elles-mêmes. Un firewall moderne (NGFW) inspecte les flux applicatifs, détecte les comportements suspects et applique des règles de filtrage contextuel. Le dimensionnement du firewall dépend du débit à inspecter, du nombre de sessions simultanées et des modules activés (IPS, antimalware, filtrage URL).

Le contrôle des accès distants

Les VPN, les accès ZTNA et les connexions nomades constituent des portes d'entrée sur le réseau interne. Un commercial qui se connecte en VPN depuis un Wi-Fi d'hôtel avec un poste non durci représente un risque différent d'un comptable qui accède au même VPN depuis le réseau de sa box. Chaque accès distant doit être authentifié, chiffré et limité aux seules ressources nécessaires. La logique Zero Trust impose de vérifier systématiquement le contexte de connexion (appareil, localisation, heure) plutôt que d'accorder une confiance implicite à toute session VPN active.

Le chiffrement des flux inter-sites

Les données qui circulent entre les sites d'une entreprise, qu'elles transitent par un VPN IPsec, un tunnel SD-WAN ou un réseau MPLS, doivent être chiffrées pour empêcher toute interception. Ce chiffrement protège aussi bien les données métier que les flux voix, dont la confidentialité est un enjeu souvent sous-estimé.

Cette page n'a pas vocation à couvrir l'ensemble du sujet cybersécurité. Pour construire une architecture de sécurité globale intégrant identités, protection des endpoints, supervision et réponse aux incidents, la page pilier cybersécurité développe l'approche complète.

Comment choisir une architecture réseau adaptée à votre entreprise

Les sections précédentes ont posé les composants, les usages, les risques de performance et les enjeux de sécurité. Reste la question de synthèse. Comment assembler tout cela en une architecture qui tienne pour votre entreprise, avec vos contraintes, vos sites et vos applications ? Il n'existe pas d'architecture réseau universelle. Le bon réseau est celui qui répond aux contraintes réelles, pas celui qui coche le plus de cases sur une plaquette technique. Six critères structurent ce choix.

- Le nombre de sites et leur répartition géographique

- Les applications critiques et leurs exigences en latence, débit et disponibilité

- La sensibilité de l'activité à la coupure réseau

- Les contraintes de sécurité et de conformité réglementaire

- Le besoin de pilotage et de visibilité sur l'infrastructure

- La trajectoire de croissance de l'entreprise (sites, utilisateurs, usages cloud)

Le nombre de sites et leur géographie

Une entreprise mono-site avec 30 collaborateurs n'a pas les mêmes besoins qu'une ETI répartie sur 15 sites en France et 3 à l'étranger. Le nombre de sites détermine le besoin d'interconnexion WAN, le choix entre VPN, MPLS et SD-WAN, et la complexité de la supervision. La géographie influence la disponibilité des offres fibre, la couverture 4G/5G de secours et la latence entre les sites.

Les applications critiques et leurs exigences

Identifier les applications dont l'indisponibilité bloque l'activité est le point de départ. Un ERP hébergé en datacenter, une téléphonie IP portée par le réseau, un logiciel de CAO en bureau distant. Chacune de ces applications a des exigences spécifiques en latence, débit, symétrie et disponibilité. L'architecture réseau doit les servir par ordre de criticité, pas par ordre de facilité.

La sensibilité à la coupure

Certaines entreprises peuvent tolérer deux heures de coupure réseau sans impact majeur. Pour d'autres, notamment dans la santé, la logistique, le commerce ou l'industrie, quinze minutes d'interruption suffisent à désorganiser toute l'activité. Le niveau de résilience du réseau doit être aligné avec le coût réel d'une interruption, pas avec un budget théorique.

Les besoins de sécurité et de conformité

Les réglementations sectorielles (santé, finance, industrie), les exigences des donneurs d'ordre et les politiques internes de sécurité imposent des contraintes d'architecture, notamment la segmentation, le chiffrement, la journalisation et le contrôle des accès. Ignorer ces contraintes revient à construire un réseau qui devra être reconstruit dès le premier audit.

Le besoin de pilotage et de visibilité

Un réseau piloté est un réseau dont on connaît l'état en temps réel, dont on anticipe les évolutions et dont on mesure la performance. Ce besoin de pilotage dépend de la maturité de l'entreprise et de ses ressources IT internes. Pour les structures qui ne disposent pas d'une équipe réseau dédiée, l'infogérance et la supervision externalisée permettent de bénéficier de cette visibilité sans internaliser la compétence.

La trajectoire de croissance

Un réseau conçu pour 50 utilisateurs qui ne peut pas en absorber 120 sans refonte complète est un réseau mal conçu. L'architecture réseau doit intégrer la trajectoire de croissance de l'entreprise, qu'il s'agisse de l'ouverture de nouveaux sites, de l'augmentation du nombre de collaborateurs, de l'adoption de nouvelles applications cloud ou de l'évolution des usages mobiles.

Architecture réseau type selon le profil de l'entreprise

Les critères de choix posés dans la section précédente prennent tout leur sens quand on les croise avec des profils d'entreprise concrets. Quatre cas reviennent régulièrement.

Une agence légère (5 à 15 postes, pas de serveur local, pas de téléphonie IP sur site) a besoin d'un accès FTTH Pro avec un secours 4G, d'un VPN IPsec vers le siège et d'un switch manageable pour segmenter les VLAN. La supervision peut être centralisée au siège. Le budget réseau est faible, mais la conception doit quand même garantir que le VPN et l'accès cloud ne se gênent pas mutuellement.

Un siège de PME (50 à 150 postes, téléphonie IP, ERP hébergé, visioconférence quotidienne) impose un accès FTTO avec GTR, un second lien sur un chemin physique différent, une QoS configurée pour prioriser la voix et la vidéo, un firewall NGFW dimensionné pour le débit réel inspecté, et une supervision locale. C'est le profil où les erreurs d'architecture se paient le plus cher, parce que les usages sont nombreux et les interdépendances fortes.

Une entreprise multi-sites avec flux critiques (5 à 30 sites, applications métier centralisées, téléphonie inter-sites) a besoin d'une interconnexion WAN structurée, qu'il s'agisse de MPLS, de SD-WAN ou d'une combinaison des deux. Chaque site doit être typé selon sa criticité (accès FTTO ou FTTH, avec ou sans secours, avec ou sans serveur local). La supervision centralisée est indispensable pour piloter l'ensemble, et la segmentation réseau doit être pensée à l'échelle du WAN, pas site par site.

Un site isolé ou sensible à la coupure (entrepôt, point de vente, atelier industriel) présente souvent une contrainte de couverture fibre limitée et une tolérance quasi nulle à l'interruption. Le lien principal peut être un accès 4G/5G si la fibre n'est pas disponible, avec un second opérateur mobile en secours. L'architecture doit être simple, robuste, et supervisée à distance. C'est un contexte où le SD-WAN prend tout son sens pour gérer automatiquement la bascule et la priorisation des flux critiques.

La différence entre vendre des liens et penser une architecture réseau

Beaucoup de prestataires télécoms vendent des liens. Ils proposent un accès fibre, un VPN, un routeur 4G, une offre SD-WAN, chacun en réponse à un besoin ponctuel, chacun avec son propre contrat, son propre support, sa propre logique de dimensionnement. Le résultat est un assemblage de composants qui fonctionnent indépendamment mais ne forment pas un tout cohérent.

Penser une architecture réseau suppose un travail radicalement différent. Il faut commencer par cartographier les flux réels de l'entreprise, identifier les applications critiques et leurs exigences, analyser les dépendances entre les sites, évaluer les risques de coupure sur chaque lien, définir les niveaux de service attendus par zone, concevoir la segmentation et la sécurité, dimensionner chaque accès en fonction de ce qu'il devra réellement transporter, et prévoir la supervision qui permettra de vérifier que le réseau délivre ce qu'il promet.

C'est cette logique de conception globale qui distingue une infrastructure réseau d'entreprise d'un catalogue de liens. Un lien fibre FTTO n'est ni bon ni mauvais en soi. Il est pertinent ou non en fonction du rôle qu'il joue dans l'architecture, du site qu'il dessert, des flux qu'il transporte et de la résilience qui le complète.

Les entreprises qui subissent leur réseau sont souvent celles qui l'ont construit par ajouts successifs, sans jamais prendre le recul nécessaire pour vérifier que l'ensemble restait cohérent. Un accès fibre ajouté ici, un VPN ouvert là, un routeur 4G branché en urgence, et trois ans plus tard personne ne sait plus quel flux passe par quel lien ni pourquoi. Celles qui maîtrisent leur réseau sont celles qui ont pris le temps de le penser comme un système avant d'acheter le premier lien.

Approfondir chaque composant du réseau d'entreprise

Cette page pose les fondamentaux de l'architecture réseau. Chaque sujet abordé ici fait l'objet de contenus détaillés qui permettent d'approfondir un mécanisme, une technologie ou un cas d'usage spécifique.

Le fonctionnement du réseau IP et de la suite de protocoles TCP/IP constituent la base technique sur laquelle repose toute infrastructure réseau moderne. Le modèle OSI offre un cadre de référence pour comprendre à quelle couche intervient chaque mécanisme. La QoS réseau détaille les techniques de priorisation indispensables aux flux temps réel.

Les pages consacrées au MPLS, à la comparaison entre SD-WAN, VPN et MPLS, et au VPN d'entreprise permettent de comprendre les choix d'interconnexion WAN. Les pages dédiées à la fibre professionnelle, au FTTH, au FTTO, au SDSL et au routeur 4G d'entreprise couvrent la dimension accès. La fin de l'ADSL et la migration vers la fibre éclairent la transition en cours sur le marché français.

Pour les sujets qui relient le réseau à la téléphonie, la page pilier sur la téléphonie IP et les pages sur la VoIP et les protocoles RTP/RTCP complètent la compréhension des flux voix sur le réseau.

FAQ sur le réseau d'entreprise

Quelle est la différence entre un réseau LAN et un réseau WAN ?

Le LAN (Local Area Network) est le réseau interne d'un site, celui qui relie les postes, les serveurs et les équipements au sein d'un même bâtiment ou campus. Le WAN (Wide Area Network) désigne l'ensemble des liens qui interconnectent les sites distants d'une entreprise. Le LAN relève de l'entreprise, le WAN repose sur des liens fournis par un opérateur. Les deux se complètent dans une infrastructure réseau d'entreprise cohérente, le LAN structurant chaque site et le WAN assurant la communication entre eux.

FTTH ou FTTO : comment choisir son accès fibre entreprise ?

Le choix entre FTTH et FTTO dépend de la criticité du site et des usages qu'il porte. La FTTH est un accès partagé, asymétrique, sans garantie de rétablissement. Elle convient aux sites non critiques ou aux agences légères. La FTTO offre un débit symétrique, une GTR contractuelle et un lien dédié. Elle s'impose sur les sites qui hébergent de la téléphonie IP, des applications métier critiques ou un nœud d'interconnexion réseau. Le surcoût de la FTTO est à rapporter au coût d'une interruption d'activité.

Le SD-WAN remplace-t-il le VPN MPLS ?

Le SD-WAN ne remplace pas le MPLS, il le complète ou le rend progressivement moins indispensable selon les cas. Le MPLS offre une qualité de service native et une isolation forte, idéales pour les flux voix et les applications sensibles. Le SD-WAN apporte l'intelligence de routage et la capacité à piloter plusieurs liens (FTTH, FTTO, 4G) de manière centralisée. Dans beaucoup d'architectures, le SD-WAN permet de réduire la dépendance au MPLS en optimisant l'utilisation des liens Internet, tout en conservant un cœur MPLS pour les flux les plus exigeants.

Comment garantir la qualité de la voix sur un réseau d'entreprise ?

La qualité de la téléphonie IP repose sur trois piliers réseau, à savoir la priorisation des flux voix (QoS avec marquage DSCP EF), la séparation du trafic voix dans un VLAN dédié et la maîtrise des indicateurs de performance (latence, gigue, perte de paquets). Sur les interconnexions multi-sites, le recours à un VPN MPLS ou à un SD-WAN avec classification applicative permet de stabiliser la qualité vocale quel que soit le niveau de charge du réseau.

Faut-il un lien de secours 4G/5G sur chaque site ?

Tout site dont l'interruption réseau impacte l'activité de l'entreprise devrait disposer d'un lien de secours. La 4G/5G est le choix le plus courant car elle emprunte un chemin totalement indépendant de la fibre. L'essentiel est que ce lien de secours soit configuré pour basculer automatiquement, dimensionné pour supporter les flux critiques (voix, accès applicatif) et testé régulièrement. Un secours théorique qui n'a jamais été activé n'est pas un secours.

Qu'est-ce que la QoS et pourquoi est-elle indispensable ?

La QoS (Quality of Service) regroupe les mécanismes réseau qui permettent de prioriser certains flux par rapport à d'autres. Concrètement, les paquets voix sont marqués avec un code DSCP qui indique aux équipements de les traiter en priorité, même quand le réseau est chargé. Sans QoS, un appel VoIP et un téléchargement ont la même priorité, ce qui signifie que la voix sera dégradée dès que le lien sera sollicité par d'autres usages. La QoS est indispensable sur tout réseau d'entreprise qui transporte de la voix ou de la vidéo.

Comment savoir si mon réseau d'entreprise est correctement dimensionné ?

Un réseau correctement dimensionné se reconnaît à l'absence de dégradations récurrentes. Si la téléphonie souffre aux heures de pointe, si les applications métier ralentissent en milieu de journée, si le lien de secours n'a jamais été testé ou si la supervision ne couvre qu'une partie des équipements, l'architecture mérite un audit. Le bon indicateur n'est pas le débit théorique de chaque lien, mais la qualité de service réellement délivrée aux utilisateurs sur chaque usage critique.

Quelle différence entre un opérateur qui vend des liens et un architecte réseau ?

Un opérateur de liens fournit des accès Internet et des interconnexions, chacun dimensionné indépendamment. Un architecte réseau conçoit une infrastructure globale en partant des usages, des flux, des contraintes de sécurité et de la résilience attendue. La différence se voit dans la cohérence de l'ensemble, dans la capacité à absorber les évolutions et dans la qualité du pilotage. Un réseau pensé par un architecte fonctionne comme un système. Un réseau assemblé lien par lien fonctionne jusqu'au jour où les pièces ne s'emboîtent plus.