À quoi sert vraiment un firewall d'entreprise et où sont ses limites

Un firewall d'entreprise protège les échanges réseau, mais il ne voit ni les postes, ni la messagerie, ni les identités. Ce guide explique ce qu'il analyse réellement, pourquoi il a évolué vers les firewalls nouvelle génération, et comment l'intégrer dans une architecture de sécurité qui tient.

Qu’est-ce qu’un firewall d’entreprise et quel est son rôle dans la sécurité réseau

Un firewall d’entreprise est un équipement qui observe et arbitre les échanges réseau entre l’entreprise et l’extérieur, ainsi qu’entre les différentes zones internes du système d’information. Sa vocation est simple à énoncer, beaucoup moins simple à bien exécuter. Il filtre les communications selon des règles définies par l’administrateur, bloque celles qui ne respectent pas la politique de sécurité, et alerte sur les comportements qui sortent de l’ordinaire.

Le firewall fait partie de ces équipements que l’on installe parfois par réflexe, convaincu qu’il représente à lui seul une architecture globale de cybersécurité pour PME. Pendant longtemps, il a effectivement joué le rôle d’une frontière évidente entre un réseau interne et Internet. Mais cette époque est révolue. L’entreprise a changé de forme, ses usages se sont dispersés, les applications ne résident plus toutes dans un serveur local et les collaborateurs travaillent désormais depuis des lieux et des réseaux multiples. Dans ce contexte fragmenté, le firewall n’a pas perdu de son intérêt, mais son rôle n’est plus celui d’une barrière unique. Le firewall d’entreprise est devenu une brique d’architecture à part entière, un point d’observation, de contrôle et de régulation des échanges réseau, dont la pertinence dépend entièrement de la façon dont l’infrastructure le fait travailler.

Cette évolution impose de revoir la manière dont on explique ce qu’est un firewall. Ce n’est pas un outil magique, mais un dispositif qui observe, analyse et arbitre des communications. Comme la téléphonie est devenue IP et a exigé de comprendre les mécanismes internes du protocole SIP utilisé pour la signalisation des appels VoIP et le protocole RTP pour la qualité d’appel, la sécurité réseau impose aujourd’hui d’expliquer comment un firewall lit les échanges, ce qu’il peut décider et ce qu’il ne pourra jamais voir.

Comment fonctionne un firewall et ce qu’il analyse vraiment dans votre réseau

Ce qu’un firewall voit, ce qu’il ne voit pas

Pour comprendre ce qu’un firewall protège réellement, il faut d’abord accepter ce qu’il voit. Il n’analyse ni les fichiers ouverts, ni les clics, ni les comportements de l’utilisateur. Un firewall observe uniquement les échanges réseau, les adresses IP qui communiquent, les ports utilisés, les protocoles sollicités et parfois les volumes ou les fréquences. Il agit comme un contrôleur qui surveille les mouvements sur une route sans jamais entrer dans les voitures. S’il identifie un comportement incohérent, il peut intervenir. Mais il n’a aucune visibilité directe sur l’activité interne du poste, et ne peut bloquer que les communications qui transitent à travers lui.

Pourquoi l’analyse par ports et protocoles ne suffit plus

Pendant longtemps, cette analyse était simple. Chaque service utilisait un port défini et le réseau n’était que très partiellement chiffré. Le web a ensuite concentré une large partie des usages, les applications ont commencé à se superposer sur les mêmes ports et le HTTPS est devenu la norme. Un firewall traditionnel, qui ne regarde que le port et le protocole, ne distingue plus rien de pertinent dans le trafic moderne. Deux communications identiques peuvent représenter des usages radicalement différents, qu’il s’agisse d’une mise à jour légitime, d’un accès Teams, d’une exfiltration de données ou d’une commande de malware. Lorsque tout circule dans un tunnel chiffré, le firewall doit évoluer ou devenir aveugle.

Du firewall traditionnel au pare-feu nouvelle génération (NGFW)

Pourquoi les firewalls ont dû évoluer au-delà du filtrage par port et protocole

Lorsque le cloud est devenu omniprésent et que la majorité du trafic s’est uniformisée autour de HTTPS, le modèle historique du firewall a perdu en efficacité. Le port n’était plus un indicateur fiable, les communications devenaient difficiles à distinguer et les menaces se cachaient dans des échanges apparemment légitimes. Il fallait que le firewall reconnaisse les applications elles-mêmes, et non plus seulement les routes qu’elles empruntaient. C’est ainsi qu’est né le firewall nouvelle génération, pensé non plus pour filtrer mais pour comprendre.

Un firewall NGFW reconnaît les applications, pas seulement les ports

Un firewall nouvelle génération identifie les services qu’il voit passer, même s’ils sont encapsulés dans du SSL ou utilisent un port inattendu. Là où un firewall classique voit “une connexion HTTPS”, un NGFW distingue une synchronisation OneDrive, une session Teams, un upload vers un service cloud ou un trafic chiffré dont le comportement statistique ne correspond à rien de connu. Le firewall nouvelle génération reconnaît les applications par leur manière de communiquer, non par le port sur lequel elles passent. C’est un changement fondamental qui donne enfin de la visibilité sur les usages réels du réseau.

L’inspection SSL, la condition pour voir ce qui circule vraiment

Pour reconnaître une application moderne, le firewall doit inspecter ce qui passe dans le tunnel SSL. Cette opération consiste à déchiffrer temporairement le trafic, à l’inspecter, puis à le rechiffrer avant de le transmettre. Sans inspection SSL, un NGFW perd l’essentiel de ses capacités, et le trafic chiffré devient une boîte noire que le firewall laisse passer sans pouvoir l’analyser. Dans un environnement où presque tout est chiffré, un firewall non configuré pour l’inspection SSL est un firewall qui travaille dans le noir.

L’IPS intégré, détecter les attaques réseau dans les échanges eux-mêmes

Les NGFW intègrent également un système de prévention d’intrusions capable de reconnaître des tentatives d’exploitation, des signatures d’attaque connues ou des mouvements latéraux entre machines. Cette couche IPS ne remplace pas une solution EDR, mais offre une capacité d’analyse supplémentaire sur les communications. Avec l’IPS intégré, le firewall nouvelle génération passe du statut d’arbitre à celui de détecteur d’anomalies comportementales.

Malgré leur puissance, les NGFW ne protègent que les communications

La confusion vient souvent du marketing. Beaucoup pensent qu’un NGFW protège contre le phishing, contre les fichiers piégés ou contre les comportements locaux sur le poste. Ce n’est pas le cas. Un firewall, même nouvelle génération, ne protège que les communications, jamais l’intérieur du poste. Il ne voit pas une macro qui s’exécute, ne sait pas qu’un utilisateur clique sur un lien piégé, et ne comprend pas les manipulations locales. Son rôle reste essentiel, mais limité.

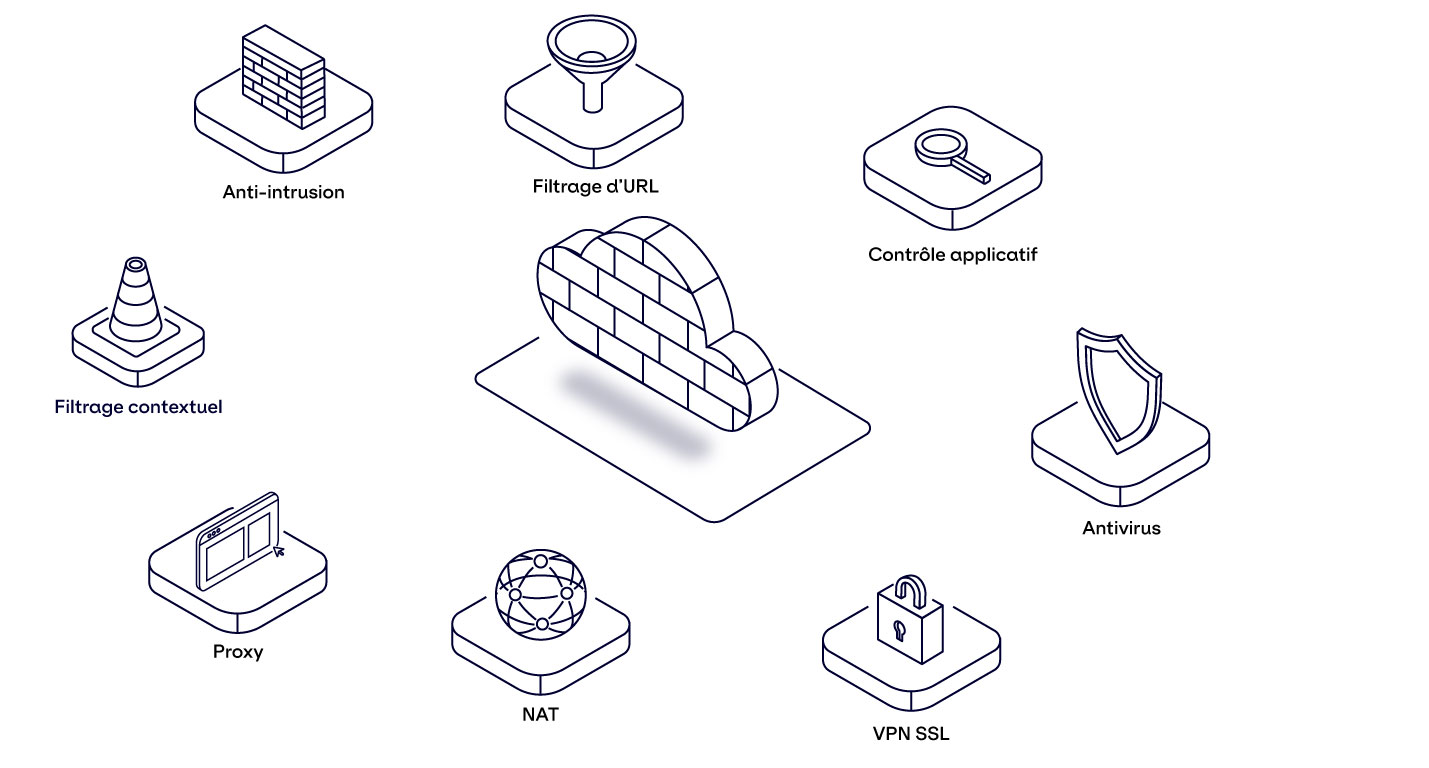

Les fonctions principales d’un firewall nouvelle génération (NGFW), du filtrage applicatif à l’inspection SSL et à la prévention d’intrusion

Ce qu’un firewall d’entreprise ne protège pas

C’est sans doute la partie la plus importante de ce guide, et celle que la plupart des contenus commerciaux évitent de traiter. Un firewall d’entreprise, aussi performant soit-il, couvre un périmètre précis. En dehors de ce périmètre, il est silencieux.

Le firewall ne protège pas votre messagerie

La majorité des attaques informatiques commencent aujourd’hui dans la boîte mail, par un email piégé, une pièce jointe malveillante ou un lien de phishing. Un firewall n’a aucune visibilité sur ce que l’utilisateur ouvre ou sur les liens qu’il clique dans un message. La menace se déclenche dans le poste, avant toute communication détectable au niveau réseau. Une architecture de sécurité sans filtrage email laisse grande ouverte la porte que les attaquants empruntent le plus souvent.

Prenons un cas typique rencontré régulièrement sur le terrain. Un collaborateur reçoit un devis en pièce jointe Word d’un fournisseur apparemment légitime. Il ouvre le document, active les macros comme le message l’invite à le faire, et la macro déclenche silencieusement le téléchargement d’un payload depuis un serveur command-and-control. À aucun moment le firewall n’a pu intervenir. L’ouverture de la pièce jointe est locale. L’activation de la macro est locale. Quand la connexion sortante s’établit enfin, elle ressemble à un simple flux HTTPS vers un domaine récemment enregistré. Si l’inspection SSL n’est pas activée et si aucun filtrage email n’a arrêté le message en amont, le firewall laisse passer le trafic. Le poste est compromis, et la progression vers le reste du réseau peut commencer.

Le firewall ne protège pas le poste de travail

Un script local qui s’exécute, une commande PowerShell malveillante, un ransomware qui chiffre silencieusement un disque avant toute connexion sortante, aucun de ces comportements ne transite immédiatement par le réseau. Le firewall ne peut donc pas intervenir sur les menaces qui agissent localement dans le poste. L’EDR est le seul outil qui donne une visibilité interne des endpoints et qui peut détecter ces comportements locaux. Déployer un firewall sans EDR revient à verrouiller sa porte d’entrée en laissant les fenêtres du rez-de-chaussée ouvertes.

Les ransomwares modernes exploitent précisément cet angle mort. Une fois présents sur un poste, ils passent souvent plusieurs heures, parfois plusieurs jours, à cartographier localement les partages accessibles, les droits de l’utilisateur compromis et les sauvegardes visibles, sans générer aucun trafic réseau anormal. Quand la phase de chiffrement démarre, elle se fait poste par poste, sur les partages montés localement. Un firewall qui surveille les échanges réseau ne voit rien, parce qu’il n’y a rien à voir côté réseau. Pendant ce temps, les données de l’entreprise sont en train d’être chiffrées. Sans agent EDR déployé sur les postes, la détection n’intervient qu’au moment où les utilisateurs constatent que leurs fichiers sont illisibles, ce qui est bien trop tard.

Sans segmentation, le firewall ne sert presque qu’à filtrer l’accès à Internet

Si toutes les machines de l’entreprise se trouvent dans un seul VLAN, un attaquant qui compromet un poste peut se déplacer sans jamais traverser le firewall. Sans segmentation réseau, le firewall n’intervient que pour les échanges avec Internet. Or un réseau à plat reste la première cause de propagation rapide d’un ransomware. Ce n’est pas le firewall qui manque dans ce scénario, c’est l’architecture qui le prive de toute capacité d’action.

L’écart de propagation entre un réseau segmenté et un réseau plat est vertigineux. Sur un réseau non segmenté, un ransomware moderne peut chiffrer l’intégralité des partages accessibles d’une PME en quelques heures, parce que chaque poste a une visibilité directe sur les autres. Sur un réseau correctement segmenté en zones métiers, avec des flux inter-zones filtrés par le firewall, le même ransomware doit traverser plusieurs points de contrôle pour atteindre les zones sensibles. Chaque traversée génère un journal, chaque tentative de mouvement latéral devient une alerte. L’attaque ne disparaît pas, mais elle devient visible et elle ralentit suffisamment pour qu’une équipe puisse réagir. La segmentation ne remplace pas le firewall, elle lui donne quelque chose à filtrer.

Le firewall ne gère pas l’identité

Un identifiant volé, un mot de passe compromis ou une session détournée ne déclenchent aucun signal au niveau réseau. Tout paraît normal. C’est pour cette raison que le contrôle d’accès multi-facteurs et les mécanismes d’authentification forte sont devenus des briques indispensables à côté du firewall, pas au-dessus.

Pourquoi la configuration d’un firewall compte autant que la technologie

Des règles accumulées qui deviennent des failles invisibles

Un firewall n’est efficace que si ses règles le sont. Les règles obsolètes, les exceptions laissées en place après un dépannage, les ouvertures trop larges consenties à l’époque pour un prestataire depuis longtemps parti, les règles créées “provisoirement” et jamais retirées, tout cela devient avec le temps autant de vulnérabilités directes. Beaucoup d’incidents de sécurité passent par des règles de firewall trop anciennes qui n’ont jamais été révisées. Dans certains audits, on découvre des règles créées il y a plus de dix ans, dont plus personne ne sait à quoi elles servent, mais que personne n’ose supprimer de peur de casser quelque chose.

La dérive des règles, un phénomène mécanique dans toute entreprise

Le phénomène porte un nom dans le métier, on parle de “rule drift” ou dérive des règles. Une PME de 50 à 80 collaborateurs accumule en moyenne plusieurs centaines de règles sur son firewall d’entreprise au bout de cinq ans d’exploitation, alors que le nombre de règles réellement utiles à son activité se compte souvent en dizaines. Chaque règle ajoutée l’est pour une bonne raison, un nouveau logiciel métier, un accès temporaire à un prestataire, un test qui n’a jamais été désactivé, une urgence qu’il fallait régler un vendredi soir. Chaque règle retirée demande en revanche une analyse d’impact, un test et une validation. Le résultat est prévisible. Les règles s’ajoutent, elles ne disparaissent jamais. Et plus la base de règles grossit, moins l’administrateur a de visibilité sur ce qui y est réellement.

Les trois erreurs de configuration les plus fréquentes en audit

Trois patterns reviennent avec une régularité frappante dans les audits de firewall. Le premier, ce sont les règles “any-to-any” laissées en haut de la table, qui autorisent tout trafic entre deux zones sous prétexte que “ça marchait comme ça”. Le deuxième, ce sont les règles sortantes trop permissives, qui laissent les postes internes initier n’importe quelle connexion vers Internet sans filtrage, alors qu’un ransomware a besoin précisément de ces connexions sortantes pour communiquer avec son serveur de commande. Le troisième, c’est l’inspection SSL désactivée pour éviter des incompatibilités avec tel ou tel logiciel, sans qu’aucune stratégie de whitelist n’ait été mise en place. Ces trois erreurs n’apparaissent pas dans les rapports automatiques, parce que techniquement tout fonctionne. Elles se révèlent le jour où une attaque passe et où l’on comprend, rétrospectivement, pourquoi le firewall n’a rien vu.

Un firewall non supervisé réduit la sécurité firewall à une illusion

Le firewall signale en permanence les anomalies, les tentatives d’exploitation, les communications douteuses. Mais si personne n’exploite les journaux, ces alertes disparaissent dans le bruit. Un firewall non supervisé est un détecteur d’incendie dont personne ne regarde la lumière. C’est la raison pour laquelle la supervision, idéalement corrélée avec les autres sources de télémétrie (endpoints, identité, messagerie), fait souvent la différence entre une architecture de sécurité qui fonctionne et une qui existe seulement sur le papier. Dans les structures qui n’ont pas d’équipe sécurité dédiée, ce travail de corrélation et d’exploitation des journaux est précisément ce qu’un service managé apporte, avec une astreinte qui ne dépend pas de la présence physique d’un administrateur système.

Intégrer le firewall d’entreprise dans une architecture de sécurité réseau complète

Le firewall prend toute sa valeur dans une architecture de sécurité réseau cohérente

Un firewall seul n’assure pas la sécurité, c’est l’architecture qui lui donne ce pouvoir. La segmentation définit les zones dans lesquelles le firewall peut intervenir. Le filtrage email élimine la majorité des attaques avant qu’elles ne touchent le poste. L’EDR protège l’intérieur des endpoints. Le MFA verrouille l’identité. L’ensemble crée une chaîne de confiance dans laquelle le firewall joue un rôle déterminant, mais jamais isolé.

La défense en profondeur, un principe que le firewall incarne sans le porter seul

Le concept de défense en profondeur est antérieur à la cybersécurité. Il vient du vocabulaire militaire et désigne une architecture dans laquelle chaque ligne de défense est conçue pour ralentir un attaquant et lui faire perdre ses avantages, sans jamais prétendre être infranchissable à elle seule. Appliqué au système d’information, ce principe impose de considérer qu’aucune brique ne peut porter la sécurité seule. Le firewall arrête les intrusions depuis Internet, le filtrage email arrête les pièces jointes piégées, l’EDR arrête les comportements anormaux sur le poste, le MFA arrête les identités volées, la segmentation arrête la propagation latérale, la supervision arrête les attaques qui ont réussi à franchir les étapes précédentes. Chaque couche peut échouer. L’ensemble tient parce qu’aucun attaquant ne franchit toutes les couches en silence.

Dans quel ordre déployer les briques de sécurité d’une PME

La question se pose régulièrement pour les PME qui démarrent leur structuration sécurité. L’ordre idéal, quand le budget ne permet pas tout de suite de tout déployer, suit une logique de couverture du plus grand nombre de vecteurs d’attaque. Le filtrage email vient généralement en premier parce qu’il bloque le vecteur majoritaire des compromissions initiales. Le MFA vient tout de suite après, parce qu’il rend inefficaces la plupart des attaques par vol d’identifiants. Le firewall nouvelle génération avec segmentation basique constitue la troisième couche, pour contrôler les échanges réseau et commencer à cloisonner les zones. L’EDR vient compléter le dispositif en donnant la visibilité sur ce qui se passe à l’intérieur des postes. La supervision, idéalement via un service managé ou un SOC, est la couche qui fait vivre l’ensemble et qui transforme des équipements installés en dispositif de sécurité réellement opéré.

Dans un réseau moderne, le firewall n’est plus une frontière mais un point d’observation

Avec la mobilité, le cloud et le télétravail, les échanges ne passent plus tous par le siège. Le firewall d’entreprise ne protège plus une entrée unique, mais des zones, des communications, des usages. Sa valeur vient de sa visibilité, de sa capacité à comprendre les applications qui traversent le réseau et de son rôle dans la cohérence globale du dispositif de sécurité. Dans les architectures les plus matures, le firewall alimente un SIEM qui corrèle ses journaux avec ceux de l’EDR, du filtrage email et de l’annuaire, ce qui permet de reconstituer une attaque en remontant la chronologie depuis le premier email jusqu’à la tentative de mouvement latéral, en passant par l’activation de la charge sur le poste.

Trois scénarios d’attaque où le firewall d’entreprise fait vraiment la différence

La partie précédente a détaillé les limites du firewall, parce que c’est l’angle le plus souvent passé sous silence. Mais il serait injuste de donner l’impression que le firewall ne sert qu’à filtrer l’accès à Internet. Bien configuré et bien intégré, un firewall d’entreprise arrête concrètement des attaques qui autrement auraient réussi. Trois scénarios illustrent cette valeur avec précision.

Scénario 1, une tentative d’intrusion depuis Internet arrêtée au périmètre

Un attaquant scanne en permanence les adresses IP publiques à la recherche de services exposés, qu’il s’agisse d’un serveur RDP laissé ouvert, d’une interface d’administration oubliée, d’une vulnérabilité applicative non patchée ou d’une faille dans un protocole exposé. Dans la plupart des PME, ce type d’exposition existe quelque part dans l’historique de l’infrastructure, souvent parce qu’un accès a été ouvert pour une bonne raison, puis oublié. Le firewall, quand il est correctement configuré avec une politique de déni par défaut, bloque ces scans en amont. L’IPS intégré détecte les signatures d’exploitation connues et coupe la connexion avant que la charge utile n’atteigne le système vulnérable. Dans ce scénario, le firewall est la première et souvent la seule ligne de défense. Sans lui, l’attaquant aurait un accès direct au service exposé.

Scénario 2, un mouvement latéral bloqué entre deux zones réseau

Un poste d’un collaborateur de la comptabilité est compromis par un email piégé. La compromission elle-même échappe au firewall, parce qu’elle se passe dans le poste. Mais l’attaquant, une fois installé, cherche à atteindre le serveur de fichiers RH pour exfiltrer des données personnelles, ou le serveur ERP pour préparer un chiffrement massif. Si le réseau est segmenté et si les règles firewall entre VLAN sont restrictives, la tentative de connexion du poste compromis vers une zone qu’il n’a pas vocation à atteindre est bloquée. L’attaquant voit sa progression stoppée net. Mieux, la tentative génère une alerte qui signale à l’équipe qu’une anomalie est en cours. Le firewall ne détecte pas la compromission initiale, mais il limite son impact et il la révèle. C’est cette capacité à ralentir et à rendre visible qui fait la valeur d’une segmentation bien pensée.

Scénario 3, une exfiltration de données détectée par anomalie de trafic sortant

Les attaquants modernes ne frappent pas tout de suite. Après compromission, ils passent souvent plusieurs semaines à cartographier l’environnement, à élever leurs privilèges et à identifier les données à forte valeur. La phase d’exfiltration, quand elle arrive, génère un flux sortant anormal, souvent vers un domaine récemment enregistré, parfois masqué derrière un service cloud légitime. Un NGFW avec inspection SSL activée et détection comportementale peut repérer cette anomalie. Un volume sortant inhabituel depuis un poste donné, une destination géographique incohérente avec l’activité habituelle, une connexion persistante vers un domaine nouveau, tous ces signaux faibles peuvent déclencher une alerte et permettre de couper la connexion avant que l’exfiltration ne soit complète. Dans ce scénario, le firewall n’a pas empêché la compromission, mais il a empêché les conséquences les plus graves.

Ces trois scénarios montrent que la valeur du firewall d’entreprise se joue à trois moments bien distincts de la chaîne d’attaque, en amont pour les intrusions directes, au milieu pour le mouvement latéral, en aval pour l’exfiltration. Un firewall qui ne couvre qu’un seul de ces trois moments est un firewall sous-exploité.

Les quatre critères qui comptent vraiment pour choisir un firewall d’entreprise

La question du choix d’un firewall revient régulièrement dans les échanges avec les DSI et les RSSI de PME. Au-delà des comparatifs techniques qui opposent les éditeurs du marché, quatre critères structurants méritent une attention particulière parce qu’ils déterminent la valeur réelle du firewall une fois en production.

La visibilité applicative, sans laquelle le firewall filtre à l’aveugle

Un firewall d’entreprise moderne doit pouvoir identifier les applications qui traversent le réseau, pas seulement les ports et les protocoles. Cette capacité, parfois appelée application awareness, est ce qui différencie un NGFW d’un firewall de génération précédente. Un bon indicateur à l’achat est le nombre d’applications reconnues nativement par l’équipement et la fréquence de mise à jour de cette base. Les leaders du marché reconnaissent plusieurs milliers d’applications et mettent à jour leurs signatures plusieurs fois par semaine.

La capacité d’inspection SSL, qui détermine ce que le firewall voit réellement

La majorité du trafic étant chiffrée, la capacité du firewall à inspecter le trafic SSL sans dégrader la performance est un critère déterminant. Deux questions à se poser à l’achat. Quel est le débit annoncé avec inspection SSL activée, et non pas seulement le débit “firewall brut” ? Et l’équipement est-il capable de gérer cette inspection de manière sélective, en exemptant par exemple certains domaines bancaires ou santé pour des raisons de conformité ? Un firewall dont le débit s’effondre dès qu’on active l’inspection SSL forcera à la désactiver en production, et perdra alors l’essentiel de sa valeur.

L’intégration avec le reste de l’architecture, pour éviter les silos de sécurité

Un firewall qui ne communique avec rien d’autre reste utile, mais il ne déploie pas tout son potentiel. La capacité à exporter les journaux vers un SIEM, à corréler les alertes avec un EDR, à échanger des indicateurs de compromission avec un système de threat intelligence, tout cela détermine le niveau de détection que l’architecture peut atteindre. Pour une PME sans SOC interne, ce critère se traduit souvent par le choix d’un prestataire qui opère l’ensemble des briques de façon cohérente, plutôt que d’accumuler des équipements de fournisseurs différents qui ne se parlent pas.

La qualité de la supervision, qui fait la différence entre un firewall installé et un firewall exploité

Ce dernier critère n’est pas technique, il est organisationnel. Un firewall d’entreprise qui n’est supervisé par personne finit toujours par dériver. Les règles s’accumulent, les alertes se noient, les mises à jour se reportent. La question à se poser au moment du choix n’est pas “quelle est la meilleure technologie” mais “qui va regarder les journaux, qui va valider les changements, qui va être réveillé à 3h du matin quand une alerte critique se déclenche”. Si la réponse à ces questions est “personne” ou “notre informaticien, quand il aura le temps”, aucune technologie ne compensera le manque.

C’est précisément le parti-pris qui sous-tend notre offre de firewall cloud managé. Nous déployons la technologie, nous configurons les règles en fonction de vos flux métiers, et nos équipes supervisent l’ensemble en continu, avec une astreinte 24/7 qui décharge votre DSI du travail invisible mais décisif de l’exploitation au quotidien.

Ce qui distingue une architecture firewall efficace d’une architecture fragile

Une entreprise peut disposer d’un firewall haut de gamme et rester vulnérable si l’architecture ne suit pas. Lorsque l’inspection SSL est désactivée par commodité, que les règles sont trop larges, que les zones ne sont pas segmentées, que les journaux ne sont pas exploités ou que la supervision fait défaut, la sécurité s’effondre silencieusement. Le firewall continue de tourner, les voyants sont verts, les rapports s’affichent, et pourtant la protection réelle a disparu.

La protection ne repose jamais sur l’appareil, mais sur la manière dont il est pensé, configuré, intégré et surveillé. C’est ce qui distingue un firewall installé d’un firewall exploité, et un firewall exploité d’un firewall qui protège vraiment.

Ce qu’il faut retenir sur le firewall d’entreprise

Le firewall reste une brique fondamentale de la sécurité réseau. Mais il n’est pas une solution globale. Il contrôle les échanges, détecte des anomalies, applique des politiques, mais il ne voit rien de ce qui se passe dans le poste et n’analyse ni les menaces qui naissent dans la messagerie ni les compromissions d’identité. Un firewall protège les communications. L’architecture protège l’entreprise.

C’est l’alignement des briques, qu’il s’agisse de la segmentation, de l’EDR, de l’antispam, du MFA, de la supervision et du firewall nouvelle génération, qui crée une sécurité réellement solide. Aucune ne remplace les autres. Aucune ne suffit seule. Et c’est précisément pour cette raison que la sécurité d’une PME ne se résume jamais à un choix d’équipement, mais à un choix d’architecture.

Voir concrètement à quoi ressemble un firewall cloud d’entreprise opéré par Napsis

Pour illustrer les principes présentés dans ce guide, voici une courte présentation en motion design qui montre comment un firewall cloud d’entreprise s’intègre dans votre réseau, ce qu’il inspecte, et comment il peut être supervisé en continu par une équipe dédiée. La vidéo reprend les notions de filtrage applicatif, d’inspection SSL, de segmentation et de supervision évoquées tout au long de cet article, appliquées au service managé que nous opérons pour nos clients.

Présentation du firewall cloud d’entreprise Napsis, avec ses fonctions de filtrage applicatif, d’inspection SSL et de supervision continue

Questions fréquentes sur le firewall d’entreprise

Qu’est-ce qu’un firewall d’entreprise et quel est son rôle ?

Un firewall d’entreprise est un équipement qui observe et arbitre les échanges réseau entre l’entreprise et l’extérieur, ainsi qu’entre les différentes zones internes du réseau. Son rôle est de filtrer les communications selon des règles prédéfinies, de bloquer les flux non autorisés et de détecter les comportements anormaux. Un firewall moderne protège les échanges mais ne voit pas ce qui se passe à l’intérieur des postes de travail ni dans la messagerie.

Un firewall suffit-il à sécuriser le réseau d’une PME ?

Non. Un firewall d’entreprise protège les flux réseau, mais il ne voit ni l’activité des postes, ni les pièces jointes ouvertes dans la messagerie, ni les manipulations locales. Il doit être complété par d’autres briques comme l’EDR pour la visibilité sur les endpoints, un filtrage email pour la messagerie, le MFA pour l’identité et la segmentation du réseau pour limiter la propagation d’une attaque.

Quelle est la différence entre un firewall traditionnel et un firewall nouvelle génération (NGFW) ?

Un firewall traditionnel filtre les échanges principalement par ports et protocoles. Un firewall nouvelle génération reconnaît les applications elles-mêmes, inspecte le trafic chiffré via l’inspection SSL, et intègre des fonctions avancées comme la prévention d’intrusion (IPS). Il donne une visibilité sur les usages réels du réseau, à condition d’être correctement configuré et supervisé.

Pourquoi activer l’inspection SSL sur un firewall nouvelle génération ?

La majorité du trafic d’entreprise est aujourd’hui chiffrée. Sans inspection SSL, un NGFW voit un flux HTTPS générique sans pouvoir distinguer ce qui passe à l’intérieur. L’inspection SSL lui permet d’identifier les applications, de repérer les comportements anormaux et de bloquer les communications suspectes, y compris dans les tunnels chiffrés.

Qu’est-ce que la segmentation réseau et pourquoi est-elle indispensable avec un firewall ?

La segmentation réseau consiste à découper le réseau en zones logiques (VLAN, sous-réseaux, DMZ) pour limiter la propagation d’une attaque. Sans segmentation, un attaquant qui compromet un poste peut se déplacer latéralement dans l’entreprise sans jamais traverser le firewall. Avec segmentation, le firewall redevient un point de contrôle entre zones, et la propagation d’un ransomware devient beaucoup plus difficile.

Pourquoi un firewall non supervisé perd-il sa valeur ?

Un firewall génère en permanence des journaux d’activité, des alertes et des événements de sécurité. Si personne n’exploite ces données, les signaux d’attaque passent inaperçus et se noient dans le bruit. La supervision est donc aussi importante que l’équipement lui-même, et c’est souvent elle qui distingue une architecture de sécurité qui fonctionne d’une architecture qui existe uniquement sur le papier.

Quels sont les critères à regarder pour choisir un firewall d’entreprise ?

Quatre critères comptent plus que les autres. D’abord la visibilité applicative, c’est-à-dire la capacité du firewall à identifier les applications qui traversent le réseau, pas seulement les ports. Ensuite la capacité d’inspection SSL sans dégradation de performance, puisque la majorité du trafic est chiffré. Puis l’intégration avec le reste de l’architecture de sécurité, qu’il s’agisse du SIEM, de l’EDR ou du filtrage email. Et enfin la qualité de la supervision, qui est un critère organisationnel plus que technique et qui fait souvent la différence entre un firewall installé et un firewall réellement opéré.

Quelles sont les erreurs de configuration les plus fréquentes sur un firewall d’entreprise ?

Trois patterns reviennent régulièrement en audit. Les règles any-to-any laissées en haut de la table qui autorisent tout trafic entre deux zones. Les règles sortantes trop permissives qui laissent les postes initier n’importe quelle connexion vers Internet, ce dont les ransomwares ont besoin pour communiquer avec leur serveur de commande. Et l’inspection SSL désactivée pour éviter des incompatibilités avec certains logiciels, sans stratégie de whitelist. Ces trois erreurs n’apparaissent pas dans les rapports automatiques parce que tout fonctionne techniquement, mais elles créent des failles exploitables.