SOAR : quand la cybersécurité a besoin d'un chef d'orchestre pour répondre vite

Le SOAR connecte vos outils de sécurité (SIEM, EDR, firewall), automatise le traitement des alertes et accélère la réponse aux incidents. Fonctionnement, playbooks et rôle dans un SOC ou un MDR.

Un SOC traite en moyenne plusieurs milliers d’alertes par semaine. La plupart sont des faux positifs. Quelques-unes sont des signaux faibles qui méritent une investigation. Et parmi celles-ci, certaines exigent une réaction immédiate, sous peine de laisser un attaquant progresser dans le système d’information.

Le problème n’est pas le volume d’alertes en lui-même. Le problème, c’est le temps qui s’écoule entre la détection d’un signal suspect et la première action de remédiation. Ce délai, mesuré par le MTTR (Mean Time to Respond), fait la différence entre un incident contenu et une crise opérationnelle.

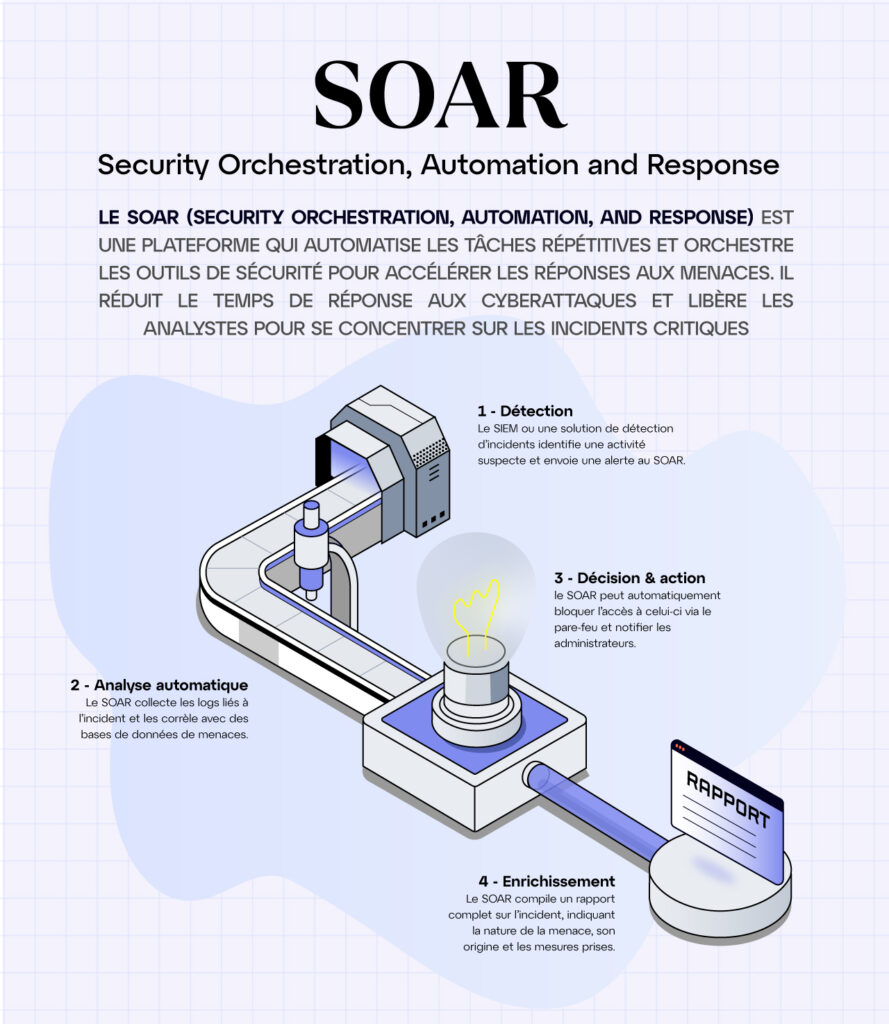

Le SOAR (Security Orchestration, Automation and Response) est la brique d’automatisation de la cybersécurité qui réduit ce délai en connectant les outils de sécurité entre eux, en structurant la réponse via des playbooks, et en déclenchant les premières actions sans attendre qu’un analyste ouvre trois consoles différentes. C’est un accélérateur de décision, pas un remplaçant de l’humain.

Pour comprendre ce qu’il change concrètement dans une architecture de cybersécurité cohérente, il faut d’abord comprendre pourquoi la gestion manuelle des incidents ne tient plus face au rythme des attaques modernes.

Qu’est-ce que le SOAR (Security Orchestration, Automation and Response) ?

Trois fonctions dans une seule couche logicielle

Le SOAR regroupe trois capacités distinctes qui, combinées, forment une chaîne de traitement des incidents de sécurité.

La première est l’orchestration. Un système d’information protégé repose sur plusieurs outils, notamment le firewall, le SIEM, l’EDR, l’antispam et les solutions de gestion des identités. Chacun de ces outils produit des événements, des alertes et des logs. L’orchestration SOAR consiste à faire communiquer ces outils entre eux pour qu’une alerte remontée par l’un puisse déclencher une action sur un autre, sans intervention manuelle. Le SIEM détecte une connexion suspecte, le SOAR interroge l’EDR sur l’état du poste concerné, puis ordonne au firewall de bloquer l’IP source si la menace est confirmée.

La deuxième capacité est l’automatisation. Le SOAR exécute des séquences d’actions prédéfinies, appelées playbooks, chaque fois qu’un type d’incident est identifié. Un playbook phishing va par exemple mettre en quarantaine la pièce jointe, interroger une base de threat intelligence sur le domaine émetteur, vérifier si d’autres utilisateurs ont reçu le même message, et notifier l’analyste avec un dossier d’enrichissement complet. Cette automatisation ne remplace pas l’analyse humaine, mais elle lui livre un dossier prêt à qualifier au lieu d’un signal brut noyé dans le bruit.

La troisième est la réponse coordonnée. Lorsqu’un incident est confirmé, les mesures de confinement et de remédiation doivent s’enchaîner dans un ordre précis. Isoler un poste, révoquer un jeton d’authentification, bloquer un domaine, notifier les parties concernées. Le SOAR exécute cette séquence en quelques secondes là où un traitement manuel prend des dizaines de minutes, parfois des heures.

Ce que le SOAR change dans la gestion quotidienne des incidents

Sans SOAR, un analyste SOC qui reçoit une alerte doit ouvrir la console du SIEM, consulter l’EDR, vérifier les logs du firewall, croiser avec une base de réputation, et décider d’une action. Chaque étape prend du temps. Multipliée par des centaines d’alertes quotidiennes, cette mécanique engendre une fatigue opérationnelle qui augmente le risque d’erreur ou de non-traitement.

Le SOAR compresse cette boucle en une séquence automatisée, reproductible et traçable. L’analyste intervient en bout de chaîne pour valider, ajuster ou escalader, mais il n’est plus le goulot d’étranglement du processus. C’est cette compression du temps de réaction qui donne au SOAR sa valeur opérationnelle.

Pourquoi l’automatisation de la réponse aux incidents est devenue un enjeu critique

La surcharge d’alertes, problème structurel des SOC modernes

Un centre opérationnel de sécurité collecte des signaux depuis des dizaines de sources. Chaque firewall, chaque agent EDR, chaque service cloud génère un flux continu d’événements. Le SIEM centralise et corrèle ces flux, mais il ne traite pas la réponse. Il détecte, il alerte, et il passe la main.

Le volume d’alertes produit dépasse structurellement la capacité humaine de traitement. Même une équipe SOC compétente ne peut pas analyser manuellement chaque événement dans un délai compatible avec le rythme d’une attaque en cours. Le filtrage automatisé des faux positifs, l’enrichissement contextuel des alertes et le déclenchement des premières mesures de confinement sont des tâches que le SOAR exécute sans latence ni fatigue.

Des attaquants qui ne laissent pas le temps de la réflexion

Les attaques modernes se déploient en quelques minutes. Un ransomware peut chiffrer un parc de postes en moins d’une heure une fois la phase de reconnaissance terminée. Un phishing ciblé donne accès à une boîte mail en quelques secondes, et l’attaquant commence immédiatement à explorer le système d’information.

L’outil d’automatisation de la cybersécurité qu’est le SOAR permet de réagir à la vitesse de l’attaque, pas à la vitesse de l’organisation. Il ne supprime pas le besoin d’analystes qualifiés, mais il leur donne un avantage temporel décisif. Quand un playbook déclenche l’isolation d’un poste compromis trente secondes après la détection par l’EDR, l’attaquant perd sa fenêtre de propagation.

Ce constat est encore plus marqué dans les PME, où les équipes de sécurité sont réduites et où la capacité à mobiliser un analyste en dehors des heures ouvrées reste limitée. L’automatisation via le SOAR, opérée dans le cadre d’un service MDR, permet à ces structures de bénéficier d’un temps de réaction comparable à celui des grandes organisations.

Comment fonctionne un SOAR dans une architecture de cybersécurité

Les playbooks, moteur de la réponse automatisée

Un playbook SOAR est un scénario de traitement formalisé. Il décrit la séquence d’actions à exécuter lorsqu’un type d’incident précis est détecté, parmi lesquels les étapes d’enrichissement (consultation de bases de threat intelligence, vérification du contexte utilisateur), les actions de confinement (isolation réseau, blocage de domaine, révocation de session) et les notifications (escalade vers l’analyste N2, alerte vers le responsable IT).

Chaque playbook traduit une procédure opérationnelle en logique exécutable, reproductible et auditée. Un playbook bien conçu produit le même résultat à chaque exécution, quel que soit le jour, l’heure ou la charge de travail de l’équipe. Cette constance est précisément ce qui manque dans un traitement purement manuel, où la qualité de la réponse dépend de la disponibilité et de l’expérience de l’analyste présent.

Les playbooks SOAR les plus courants en cybersécurité couvrent cinq scénarios récurrents.

- Traitement des alertes de phishing (quarantaine du message, enrichissement IOC, blocage de l’expéditeur).

- Réponse aux comportements suspects détectés par l’EDR (isolation du poste, collecte de télémétrie, escalade).

- Traitement des tentatives de connexion anormales remontées par le MFA ou les solutions d’identité.

- Gestion des flux réseau suspects signalés par le firewall.

- Coordination des mesures de mitigation lors d’une attaque par déni de service (DDoS).

Scénario concret, du phishing détecté à la remédiation en quelques secondes

Pour illustrer concrètement le fonctionnement d’un SOAR, prenons un cas fréquent. Un collaborateur reçoit un email contenant un lien vers un faux portail de connexion Microsoft 365. Le filtrage antispam laisse passer le message parce que le domaine émetteur est récent et n’apparaît pas encore dans les listes noires. Le collaborateur clique.

L’EDR installé sur le poste détecte un comportement anormal. Le navigateur a ouvert une page qui tente de capturer des identifiants, et un script PowerShell s’exécute en arrière-plan. L’EDR remonte l’alerte au SIEM. Le SOAR entre en action.

En moins de trente secondes, le playbook « compromission de credentials » s’exécute. Le SOAR interroge d’abord la base de threat intelligence sur le domaine du faux portail. La réputation est négative. Il ordonne alors au firewall de bloquer le domaine pour l’ensemble du réseau. Simultanément, il demande à l’EDR d’isoler le poste de l’utilisateur concerné, tout en préservant la connexion vers la console de supervision. Le SOAR vérifie ensuite via le SIEM si d’autres utilisateurs ont reçu le même lien dans les dernières heures, et met en quarantaine les messages identifiés. Le dossier complet (timeline, indicateurs de compromission, actions exécutées) est transmis à l’analyste pour qualification finale.

Ce traitement, qui mobiliserait un analyste pendant 30 à 45 minutes en mode manuel, est exécuté et documenté en quelques secondes. L’analyste reçoit un dossier structuré, pas une alerte brute.

SOAR, SIEM et SOC, des rôles complémentaires dans la chaîne de sécurité

Le SIEM détecte les signaux, le SOAR orchestre la réponse

La confusion entre SOAR et SIEM est fréquente, et elle mérite d’être clarifiée. Le SIEM est un outil de détection. Il collecte les logs, les normalise, les corrèle et produit des alertes lorsqu’un enchaînement d’événements correspond à un scénario suspect. Son rôle s’arrête là.

Le SOAR intervient après le SIEM. Il prend l’alerte produite, l’enrichit, décide du traitement à appliquer et exécute la réponse. Le SIEM est l’œil, le SOAR est la main. L’un sans l’autre ne couvre qu’une moitié du problème. Détecter sans répondre vite, c’est voir l’incendie commencer sans déclencher l’extincteur.

Dans la pratique, SIEM et SOAR fonctionnent comme un couple au sein du SOC. Le SIEM alimente le SOAR en alertes qualifiées. Le SOAR exécute les playbooks et renvoie au SIEM les traces d’exécution pour archivage et analyse rétrospective. Cette boucle crée un système où chaque incident traité enrichit la base de connaissances pour les suivants.

Le SOAR comme accélérateur au sein d’un SOC ou d’un MDR

Un SOC sans SOAR fonctionne, mais il fonctionne plus lentement. Les analystes passent une part significative de leur temps sur des tâches de tri, de vérification et de documentation qui pourraient être automatisées. Le SOAR leur restitue ce temps pour la qualification des incidents complexes, l’investigation approfondie et les décisions qui exigent un jugement humain.

Dans un service de détection et réponse managé (MDR), le SOAR est la brique qui permet de tenir l’engagement de réactivité 24/7 sans multiplier les effectifs. Les playbooks traitent le flux courant. Les analystes se concentrent sur les cas qui justifient leur expertise. C’est cette combinaison qui rend le MDR viable pour les PME, en mutualisant l’infrastructure SOAR entre plusieurs clients tout en personnalisant les playbooks à chaque contexte.

Ce que le SOAR ne fait pas, et pourquoi il ne remplace pas l’humain

Un SOAR mal alimenté produit des réponses inadaptées

La qualité des actions du SOAR dépend directement de la qualité des données qu’il reçoit. Si les règles de corrélation du SIEM sont mal calibrées, le SOAR recevra des alertes non pertinentes et déclenchera des réponses inutiles, voire contre-productives. Isoler un poste qui n’est pas compromis, par exemple, interrompt l’activité d’un collaborateur sans raison.

Un SOAR n’est jamais meilleur que l’architecture qui l’entoure. La fiabilité de l’EPP qui filtre le bruit en amont, la précision des règles SIEM, la granularité de la télémétrie EDR et la qualité des bases de threat intelligence conditionnent directement la pertinence des playbooks.

L’enjeu de la maintenance des playbooks dans la durée

Les menaces évoluent. Les techniques d’attaque se renouvellent. Un playbook conçu pour traiter le phishing par pièce jointe ne couvre pas nécessairement le phishing par QR code ou par partage cloud. Les playbooks doivent être révisés régulièrement pour rester alignés avec les menaces réelles, les changements d’infrastructure et les évolutions des outils connectés.

Cette maintenance est un travail continu, pas un projet ponctuel. Elle fait partie intégrante de l’exploitation d’un SOC ou d’un service MDR. Une organisation qui déploie un SOAR sans prévoir cette boucle d’amélioration se retrouvera, en quelques mois, avec des scénarios de réponse décalés par rapport à la réalité de son environnement.

Le SOAR dans une stratégie de cybersécurité cohérente pour PME

Une brique qui prend son sens dans une architecture complète

Le SOAR n’est pas un outil isolé. Il s’inscrit dans une architecture de cybersécurité où chaque composant joue un rôle défini. L’EPP bloque les menaces connues en amont. L’EDR observe les comportements suspects sur les endpoints. Le SIEM corrèle les événements pour révéler les séquences d’attaque. Le MFA protège les identités. Et le SOAR connecte l’ensemble pour que la détection se traduise en action concrète.

Sans cette cohérence, le SOAR orchestre dans le vide. Avec elle, il devient le liant opérationnel qui transforme une collection d’outils en un dispositif capable de répondre aux incidents à la vitesse nécessaire.

Pour les PME qui ne disposent pas d’un SOC interne, le SOAR est accessible au travers d’un service MDR qui intègre l’orchestration dans une offre de cybersécurité opérée. L’entreprise n’a pas à gérer la plateforme SOAR elle-même, ni à concevoir ses playbooks. Elle bénéficie d’un temps de réponse accéléré dans le cadre d’un service supervisé.

SOAR et Zero Trust, deux logiques qui se renforcent

Dans une architecture Zero Trust, chaque accès est vérifié et chaque comportement est surveillé. Cette posture génère mécaniquement un volume d’événements plus important, puisque chaque tentative d’accès, chaque changement de contexte et chaque élévation de privilège devient un signal potentiel.

Le SOAR absorbe ce volume en traitant automatiquement les cas standards et en ne remontant aux analystes que les situations qui sortent du cadre prévu par les playbooks. Cette complémentarité est structurelle. Le Zero Trust multiplie les points de contrôle, le SOAR garantit que ces points de contrôle produisent des réponses, pas seulement des alertes.

Cette logique d’orchestration contribue directement à la cyber-résilience de l’entreprise. Plus la boucle détection-réponse est rapide et coordonnée, plus l’impact d’un incident sur l’activité est limité. Le SOAR ne prévient pas l’attaque, mais il réduit le temps pendant lequel elle peut progresser sans opposition.

Questions fréquentes sur le SOAR

Qu’est-ce que le SOAR en cybersécurité ?

Le SOAR (Security Orchestration, Automation and Response) est une couche logicielle qui connecte les outils de sécurité entre eux (SIEM, EDR, firewall, antispam), automatise le traitement des alertes via des playbooks et coordonne la réponse aux incidents. Le SOAR réduit le temps de réaction (MTTR) et libère les analystes des tâches répétitives pour qu’ils se concentrent sur les décisions complexes.

Quelle est la différence entre un SOAR et un SIEM ?

Le SIEM collecte, centralise et corrèle les événements de sécurité pour détecter les anomalies. Le SOAR prend le relais en orchestrant la réponse une fois l’anomalie identifiée. Le SIEM voit, le SOAR agit. Les deux sont complémentaires et fonctionnent ensemble au sein d’un SOC.

Un SOAR est-il adapté aux PME ?

Les PME accèdent au SOAR le plus souvent via un service MDR ou un SOC externalisé, qui intègre le SOAR dans sa chaîne de traitement. L’entreprise bénéficie de l’automatisation sans gérer la plateforme elle-même, ni concevoir ses propres playbooks.

Qu’est-ce qu’un playbook SOAR ?

Un playbook est un scénario de réponse prédéfini qui décrit les étapes à suivre lorsqu’un type d’incident est détecté. Un playbook phishing peut par exemple automatiquement isoler la pièce jointe, enrichir l’alerte avec des bases de threat intelligence, bloquer le domaine émetteur et notifier l’analyste. Le playbook transforme une procédure opérationnelle en séquence exécutable, reproductible et traçable.

Le SOAR remplace-t-il les analystes de sécurité ?

Non. Le SOAR automatise les tâches répétitives et accélère le tri des alertes, mais les décisions complexes, la qualification des incidents majeurs et les arbitrages opérationnels restent du ressort des analystes humains. Le SOAR est un multiplicateur de capacité, pas un substitut.

Comment le SOAR réduit-il le temps de réponse aux incidents ?

En supprimant les étapes manuelles entre la détection et la réponse. Là où un analyste doit consulter plusieurs consoles, recouper des logs et déclencher une action, le SOAR exécute la séquence en quelques secondes via un playbook. Le MTTR (Mean Time to Respond) passe de plusieurs heures à quelques minutes, parfois quelques secondes pour les incidents couverts par un playbook automatisé.

Quel est le lien entre SOAR et cyber-résilience ?

Le SOAR contribue à la cyber-résilience en réduisant le temps pendant lequel une attaque peut progresser sans réponse. Plus la réaction est rapide et coordonnée, plus l’impact sur l’activité est limité. Le SOAR accélère la boucle détection-réponse qui conditionne la capacité de l’entreprise à encaisser un incident sans interruption prolongée.