SOC (Security Operations Center), piloter la cybersécurité en continu face aux attaques modernes

Le SOC (Security Operations Center) transforme des signaux de sécurité (EDR, SIEM, firewall, identité) en incidents qualifiés et en actions coordonnées. La cybersécurité opérée en continu, au service de la résilience.

Un système d’information moderne produit des milliers d’événements chaque jour. Connexions, authentifications, accès à des fichiers, changements de configuration, alertes de sécurité. Pris isolément, chacun de ces événements paraît légitime. C’est leur enchaînement qui révèle une attaque.

Le SOC (Security Operations Center), ou centre opérationnel de sécurité, est l’organisation qui transforme ce flux continu de signaux en incidents qualifiés et en décisions de réponse. Il ne se résume pas à un outil ni à une salle de supervision. C’est une capacité organisationnelle qui repose sur des personnes, des processus et des technologies alignés pour piloter la cybersécurité en continu.

Qu’est-ce qu’un SOC (Security Operations Center) ?

Une tour de contrôle de la cybersécurité

Le SOC est le centre opérationnel de sécurité qui surveille le système d’information 24/7, qualifie les alertes et coordonne la réponse aux incidents. Son objectif n’est pas de surveiller passivement, mais de répondre à des questions concrètes en temps réel. Est-ce que quelqu’un essaie de se connecter avec des identifiants volés ? Un poste exécute-t-il un comportement anormal ? Des données quittent-elles le réseau vers une destination inhabituelle ?

Le SOC ne cherche pas à tout voir. Il cherche à voir ce qui compte, à le comprendre vite, et à réagir avant que l’impact ne devienne irréversible.

Une activité de supervision continue, pas ponctuelle

Un audit de sécurité fournit une photographie à un instant T. Un test d’intrusion simule un scénario d’attaque sur une fenêtre courte. Le SOC, lui, opère la cybersécurité en continu. Il ne se déclenche pas quand un problème survient. Il regarde en permanence, y compris quand tout semble normal, parce que c’est précisément dans ces phases silencieuses que les attaques les plus sophistiquées progressent.

Le SOC dans la chaîne de maturité cyber

Le SOC se situe au sommet de la chaîne de maturité de cybersécurité d’une entreprise. Avant de le mettre en place, il faut disposer d’un socle de prévention (comptes maîtrisés, authentification forte, protection des postes, firewall configuré, messagerie sécurisée). Le SOC ne se substitue pas à ces briques préventives. Il les exploite comme sources de signaux pour détecter ce qui les traverse malgré tout.

Sans prévention structurée, un SOC est submergé d’alertes de faible valeur. Avec un socle solide, il peut se concentrer sur les signaux qui comptent réellement.

Pourquoi le SOC est devenu indispensable en cybersécurité

Des attaques qui laissent des traces dispersées

Avant une attaque par ransomware ou une exfiltration de données ou une attaque par déni de service (DDoS), l’attaquant passe par plusieurs phases qui laissent des traces dans le système d’information. Une connexion inhabituelle depuis un pays étranger. Une élévation de privilèges suspecte. Un accès massif à des fichiers en dehors des heures ouvrées. Un flux sortant vers un serveur inconnu.

Prises isolément, ces traces ne déclenchent pas d’alarme. C’est leur corrélation qui révèle la menace, exactement ce que le panorama des attaques qui visent les PME démontre régulièrement.

Le facteur temps comme variable critique de la cybersécurité

Plus l’attaquant reste longtemps dans le système, plus l’impact de l’incident de sécurité est important. Il dispose de plus de temps pour explorer le réseau, identifier les données sensibles, neutraliser les sauvegardes et préparer le chiffrement ou l’exfiltration.

Le SOC agit sur deux métriques décisives. Le MTTD (Mean Time to Detect) mesure le délai entre l’intrusion et sa détection. Le MTTR (Mean Time to Respond) mesure le délai entre la détection et la première action de confinement. Un SOC opérationnel réduit ces deux délais de plusieurs jours ou semaines à quelques heures, parfois quelques minutes. C’est cette compression qui fait la différence entre un incident contenu et une crise d’entreprise.

Pour mesurer cette performance dans la durée, un SOC de cybersécurité s’appuie sur plusieurs indicateurs complémentaires. Le taux de faux positifs mesure la proportion d’alertes qui, après analyse, ne correspondent à aucune menace réelle. Un SOC mal calibré peut atteindre 90 % de faux positifs, noyant les analystes dans un bruit qui masque les vrais incidents. Le taux de couverture évalue la proportion des sources critiques effectivement supervisées par rapport à l’ensemble du système d’information. Un SOC de cybersécurité qui ne supervise que les endpoints sans corréler les logs d’identité et les événements réseau reste aveugle sur une partie significative de la chaîne d’attaque. Le temps de confinement (temps entre la détection et la première action de réponse) mesure la capacité réelle à transformer une alerte en action opérationnelle.

Quand les outils de cybersécurité seuls ne suffisent plus

Un EDR détecte un comportement suspect sur un poste. Un firewall bloque une connexion inhabituelle. Un SIEM corrèle des événements et produit une alerte. Mais aucun de ces outils ne qualifie l’incident, n’évalue son impact métier et ne décide de la réponse adaptée.

Le SOC est la capacité organisationnelle de cybersécurité qui donne du sens aux signaux techniques, qui les traduit en décisions opérationnelles et qui coordonne la réponse. Sans SOC, les outils produisent du bruit. Avec un SOC, ils produisent de l’intelligence.

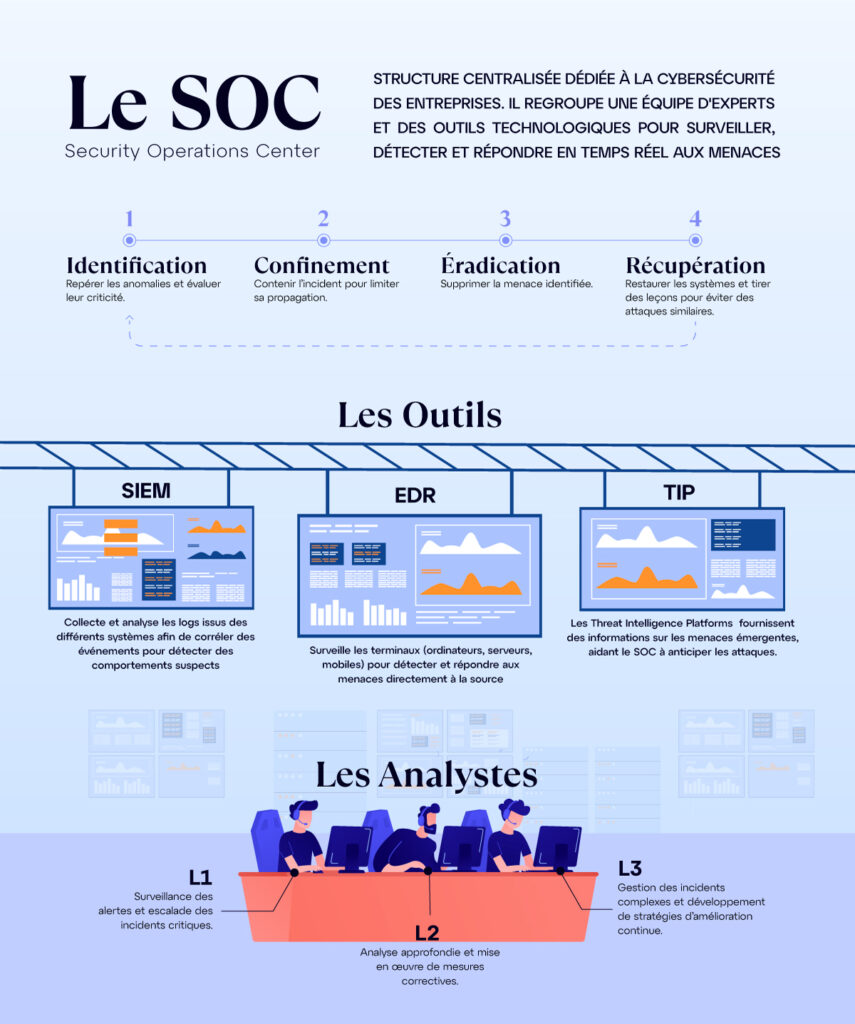

Comprendre le SOC en infographie

Comment fonctionne un SOC

Collecter les signaux de sécurité depuis les points névralgiques

Un SOC ne peut pas détecter ce qu’il ne voit pas. La première étape consiste à collecter les événements de sécurité depuis les points névralgiques du système d’information. Dans une entreprise moderne, ces signaux proviennent de sources complémentaires.

- Identité et authentification supervisées par le SOC (Active Directory, Azure AD, SSO, MFA, connexions VPN).

- Endpoints serveurs et postes surveillés par le SOC (alertes et télémétrie issues de l’EDR).

- Réseau supervisé par le SOC (pare-feu, proxies, DNS, IDS/IPS, logs VPN).

- Cloud et applications SaaS intégrés à la détection SOC (Microsoft 365, Google Workspace, plateformes IaaS).

- Applications critiques du périmètre de cybersécurité (ERP, outils métiers, portails, solutions de sauvegarde).

- Sécurité périmétrique (EPP, DLP, filtrage) (EPP, DLP, gateways web, filtrage mail).

L’objectif n’est pas d’empiler des logs, mais de couvrir les étapes clés d’une attaque, à savoir l’entrée (identité), l’exécution (endpoint), la propagation (réseau), l’exfiltration (cloud) et la persistance (système).

Centraliser et normaliser pour rendre les données exploitables

La collecte brute ne suffit pas. Chaque source génère ses logs dans son propre format. Le SIEM prend le relais en normalisant ces données hétérogènes dans un format commun, ce qui permet de rechercher, filtrer et corréler des événements provenant de sources différentes comme s’ils appartenaient au même journal.

Cette normalisation est ce qui transforme un ensemble de logs dispersés en une base de données interrogeable par les analystes du SOC de cybersécurité. Sans elle, chaque investigation nécessiterait de jongler entre plusieurs consoles, formats et chronologies.

Détecter par corrélation et signaux faibles

La détection repose sur la capacité du SOC à faire émerger des séquences suspectes depuis un flux d’événements de sécurité apparemment normaux. Le SIEM applique des règles de corrélation (prédéfinies ou personnalisées) qui combinent plusieurs conditions. Une connexion depuis un pays inhabituel, suivie d’un accès à un partage sensible, suivie d’un volume de téléchargement anormal, génère une alerte que chaque événement isolé n’aurait pas déclenchée.

Les SOC matures intègrent aussi des capacités de détection comportementale et de threat hunting. Le threat hunter ne se contente pas d’attendre les alertes. Il cherche activement des traces d’intrusion en partant d’hypothèses, de renseignements sur les menaces ou de signaux faibles non couverts par les règles existantes.

Cette capacité de threat hunting est ce qui distingue un SOC réactif d’un SOC proactif en cybersécurité. Un SOC réactif traite les alertes qui arrivent. Un SOC proactif va chercher ce que les règles automatiques n’ont pas capté. Concrètement, le threat hunter peut examiner des connexions réseau inhabituelles qui ne dépassent aucun seuil d’alerte, des modifications de registre sur des postes qui n’ont déclenché aucun événement EDR, ou des accès à des ressources sensibles par des comptes qui, techniquement, en ont le droit mais dont le comportement s’écarte du profil habituel. Cette démarche de chasse aux menaces transforme le SOC de cybersécurité d’un centre de traitement d’alertes en une véritable capacité d’investigation continue.

Qualifier les alertes pour réduire le bruit et isoler le réel

La corrélation produit des alertes. Toutes ne sont pas des incidents. Le travail de qualification du SOC consiste à séparer les véritables menaces de cybersécurité des faux positifs, en enrichissant chaque alerte avec du contexte (qui est l’utilisateur concerné ? est-ce cohérent avec ses habitudes ? le terminal est-il conforme ? d’autres signaux convergent-ils ?).

Cette qualification est ce qui permet aux équipes de ne pas se noyer dans les alertes et de concentrer leur énergie sur les incidents réels. Un SOC sans qualification produit de la fatigue. Un SOC avec une bonne qualification produit de la clarté.

Répondre pour contenir avant l’impact

Un SOC n’a de valeur que s’il mène à l’action. La réponse suit généralement une logique progressive en quatre temps.

- Confinement de l’incident de sécurité (isoler un poste, bloquer un compte, couper un flux).

- Éradication de la menace (supprimer la persistance, nettoyer, corriger la cause).

- Restauration des systèmes (remettre en production, sécuriser, vérifier).

- Retour d’expérience de cybersécurité pour comprendre la faille et réduire le risque de récidive.

Les actions possibles dépendent du modèle (SOC interne, SOC externalisé, MDR). Mais l’objectif reste le même, à savoir réduire le temps de présence de l’attaquant et limiter l’impact sur l’activité. Quand les réponses doivent être rapides et répétitives, un SOC peut s’appuyer sur une plateforme SOAR d’orchestration pour automatiser certains gestes comme le blocage IP, la désactivation d’un compte ou la mise en quarantaine d’un endpoint.

L’organisation humaine d’un SOC de cybersécurité

Pour tenir dans la durée, un SOC s’organise généralement en trois niveaux d’analyse complémentaires.

L’analyste N1 reçoit le flux d’alertes de sécurité, applique des procédures standard et effectue un premier tri. Il vérifie les éléments de contexte, applique un playbook et escalade vers le niveau supérieur si l’alerte nécessite une investigation plus poussée. Le N1 doit être rapide, rigoureux et capable de suivre un cadre sans improvisation.

L’analyste N2 prend en charge les alertes ambiguës ou critiques. Il mène une investigation plus profonde en exploitant le SIEM (recherches, timelines), établit des corrélations multi-sources, valide si l’événement est un incident ou un faux positif, recommande une remédiation et prépare les éléments de preuve. Le N2 est le pivot analytique du SOC de cybersécurité, celui qui transforme une alerte en incident compris.

L’analyste N3 (ou threat hunter) intervient sur les incidents complexes et les attaques sophistiquées. Il améliore les règles de détection, pratique le threat hunting et fait évoluer les playbooks. C’est ce niveau N3 qui fait progresser le SOC dans le temps et qui adapte la détection aux nouvelles techniques d’attaque.

SOC, SIEM et MDR, comprendre les différences en cybersécurité

Le terme SOC est souvent utilisé de manière imprécise. Beaucoup d’organisations parlent de SOC alors qu’elles désignent en réalité un outil, un prestataire de supervision ou un service partiel.

SOC, SIEM et log management, trois périmètres de cybersécurité différents

Le log management se limite à la collecte et à l’archivage des journaux. Il répond à un besoin de conformité et de traçabilité, mais il ne détecte rien par lui-même. Le SIEM ajoute la corrélation et la détection automatisée des menaces de sécurité. Le SOC ajoute l’humain, les processus et la capacité de qualification et de réponse. Ces trois périmètres se complètent, ils ne se substituent pas.

SOC interne, le modèle de référence rarement réaliste pour une PME

Le SOC interne est souvent perçu comme le modèle idéal, car il offre une maîtrise complète et une connaissance métier profonde. Mais un SOC interne de cybersécurité opérationnel 24/7 nécessite au minimum 5 à 8 analystes, sans compter les profils spécialisés (threat intelligence, forensic) et l’investissement en outils. Ce modèle présente plusieurs limites structurelles pour les PME. La difficulté de recrutement dans un marché en tension où les profils N2 et N3 sont rares et courtisés par les grandes entreprises. Le coût récurrent qui représente, pour une couverture 24/7 effective, un budget annuel de 400 000 à 800 000 euros en incluant les salaires, la formation, les outils et l’infrastructure. La complexité de maintenir une couverture nocturne et week-end, qui suppose des rotations d’astreinte et un taux de turnover que peu de PME peuvent absorber. Pour la majorité des PME et ETI, le SOC interne reste un modèle théoriquement idéal mais opérationnellement irréaliste en cybersécurité.

SOC externalisé, la surveillance sans la responsabilité de réponse

Le SOC externalisé classique fournit une surveillance continue et remonte des alertes. Mais il s’arrête souvent à la notification. L’entreprise reçoit un flux d’alertes de sécurité, parfois peu qualifiées, sans capacité d’action directe de la part du prestataire. La faible contextualisation métier et l’absence de réponse active limitent l’efficacité réelle de ce modèle.

MDR, une approche de cybersécurité orientée action

Là où un SOC externalisé se concentre sur la surveillance, le MDR (Managed Detection and Response) assume une responsabilité de détection et de réponse. Le MDR qualifie les alertes en profondeur, investigue les incidents, et peut déclencher des actions de confinement (isolation d’un poste, blocage d’un compte, révocation d’un accès) dans un cadre contractuel clair.

Pour les PME qui n’ont pas les ressources d’un SOC interne, un service MDR représente l’option la plus opérationnelle pour bénéficier d’une supervision 24/7 SOC avec une capacité de réponse réelle.

SOC, CERT et CSIRT, des rôles complémentaires

Autre confusion fréquente, celle entre SOC, CERT et CSIRT. Le SOC est dans l’opérationnel continu de cybersécurité. Il surveille et réagit au quotidien. Le CERT (Computer Emergency Response Team) et le CSIRT (Computer Security Incident Response Team) interviennent sur les incidents majeurs, la coordination de crise et l’analyse post-incident. Le SOC détecte et contient. Le CERT/CSIRT investigue en profondeur et aide à la reconstruction.

Mettre en place un SOC, méthode et réalisme

Il n’existe pas de SOC prêt à l’emploi

Les échecs de mise en place d’un SOC de cybersécurité reposent le plus souvent sur trois illusions, à savoir croire que l’achat d’un SIEM équivaut à disposer d’un SOC, sous-estimer les compétences humaines nécessaires, ou démarrer sans cas d’usage concrets. Un SOC se construit progressivement, en alignant les priorités de détection sur les risques réels de l’entreprise.

Définir le périmètre réel à surveiller

Avant toute considération technique, il faut répondre à une question simple. Quels actifs, quels flux et quels scénarios justifient une supervision continue ? Toute tentative de SOC de cybersécurité qui commence par « on surveille tout » finit par ne rien voir, parce que le volume de données noie les signaux pertinents.

Identifier les cas d’usage prioritaires

Les cas d’usage traduisent les menaces en scénarios détectables. Parmi les plus pertinents en PME, on retrouve la compromission d’un compte via phishing, le mouvement latéral après compromission d’un poste, l’exfiltration progressive de données, l’escalade de privilèges non justifiée et le comportement anormal sur un endpoint détecté par l’EDR.

Il est plus sage de commencer le SOC avec 5 à 10 cas d’usage de cybersécurité bien calibrés et correctement opérés que d’en déclarer 50 sans capacité réelle de traitement.

Choisir les briques techniques avec sobriété

Le SIEM est la pièce centrale, mais il ne suffit pas. Un SOC opérationnel s’appuie sur un EDR pour la télémétrie endpoint, un SIEM pour la corrélation, un SOAR éventuel pour automatiser les réponses répétitives, et des connecteurs vers les sources critiques (identité, firewall, cloud). L’erreur classique est de vouloir tout déployer en même temps. L’approche progressive reste la plus réaliste pour construire un SOC de cybersécurité en PME.

Définir clairement qui fait quoi

La répartition des responsabilités entre l’entreprise et le prestataire doit être explicite. Qui reçoit les alertes ? Qui qualifie ? Qui décide de l’action ? Qui l’exécute ? Un SOC sans matrice de responsabilité claire produit des latences et des zones grises qui profitent à l’attaquant.

Intégrer la réponse dès la conception du SOC

Dès le départ, il faut définir quelles actions de sécurité peuvent être déclenchées automatiquement (blocage IP, isolation de poste), lesquelles nécessitent une validation humaine et lesquelles relèvent de l’escalade vers la direction ou vers un prestataire spécialisé. Un SOC conçu sans intégrer la réponse se limite à un système d’alerte passif en matière de cybersécurité.

SOC et alignement métier

La valeur d’un SOC de cybersécurité se mesure aussi à sa capacité à parler le langage de l’entreprise. Prioriser la protection d’un ERP de production plutôt que d’un serveur de tests, comprendre que l’activité ne tolère pas plus de 4 heures d’interruption sur la facturation, savoir que les accès VPN explosent le lundi matin sans que cela constitue une anomalie. Cet alignement métier est ce qui distingue un SOC utile d’un SOC qui produit des alertes dans le vide.

Sans cette connaissance du contexte opérationnel, un SOC génère des faux positifs qui érodent la confiance des équipes métier. Un commercial qui se connecte depuis un hôtel à l’étranger à 23h n’est pas forcément un compte compromis. Un batch de traitement qui lance des centaines de requêtes SQL le dimanche soir n’est pas forcément une exfiltration. La capacité du SOC de cybersécurité à distinguer le normal métier de l’anormal technique est ce qui détermine la qualité réelle du service de supervision. Cette contextualisation demande un travail initial de documentation des usages, mais elle réduit drastiquement le bruit dans la durée.

Le SOC comme pilier de la cyber-résilience

Avant l’incident de sécurité, réduire la surface d’attaque réelle

Le SOC ne se contente pas de détecter. En observant les comportements en continu, il identifie aussi les faiblesses structurelles. Des comptes à privilèges excessifs, des flux réseau non documentés, des services exposés sans raison. Cette visibilité continue permet d’améliorer la posture de cybersécurité avant même qu’un incident ne survienne, dans la logique d’une stratégie Zero Trust.

Pendant l’incident, coordonner la réponse de cybersécurité

Lorsque l’attaque est confirmée, le SOC devient le centre nerveux de la réponse. Il coordonne le confinement, pilote les actions techniques, informe les parties prenantes et documente chaque étape. La cybersécurité moderne ne vise pas l’invulnérabilité, mais la résilience, c’est-à-dire la capacité à détecter vite, réagir de manière coordonnée et limiter l’impact sur l’activité.

Une analogie simple éclaire cette logique. Les équipements de sécurité incendie (extincteurs, alarmes, plans d’évacuation) ne promettent pas qu’aucun feu ne se déclarera. Mais ils garantissent que l’organisation sait comment réagir. Le SOC joue ce même rôle dans l’espace numérique.

Après l’incident, comprendre pour ne pas répéter

Chaque incident traité par le SOC alimente un retour d’expérience. Quelle règle de détection a fonctionné ? Laquelle a manqué ? Le confinement a-t-il été assez rapide ? Le scénario était-il prévu dans les playbooks ? Cette boucle d’amélioration continue est ce qui fait progresser le SOC de cybersécurité et ce qui réduit la probabilité et l’impact des incidents futurs.

Le retour d’expérience ne se limite pas à un rapport technique. Il alimente la mise à jour des règles de détection (nouvelles signatures, nouveaux comportements à surveiller), l’ajustement des playbooks de réponse (si le confinement a pris trop de temps, pourquoi ?), et parfois la modification de l’architecture elle-même (un flux réseau trop permissif, un accès mal segmenté). Un SOC qui ne capitalise pas sur ses incidents passés répète les mêmes erreurs de cybersécurité. Un SOC qui documente, analyse et corrige progresse de manière mesurable.

Intégration du SOC dans une stratégie globale de cybersécurité

Le SOC ne fonctionne pas en silo. Il s’insère dans une architecture de cybersécurité globale qui comprend la prévention (EPP, MFA, firewall, antispam), la détection (EDR, SIEM, SOC), la réponse (MDR, SOAR), la sauvegarde et le PRA pour la continuité, et la cyber-assurance pour absorber l’impact financier résiduel.

Le SOC est la capacité organisationnelle de cybersécurité qui donne du sens à cet ensemble, en transformant des signaux de sécurité dispersés en décisions coordonnées. Il est un pilier de la cyber-résilience de l’entreprise, pas un badge à afficher.

Pour les PME, un service MDR qui apporte supervision 24/7 et réponse encadrée représente souvent le chemin le plus réaliste pour accéder à cette capacité.

Questions fréquentes sur le SOC

Qu’est-ce qu’un SOC en cybersécurité ?

Un SOC (Security Operations Center), ou centre opérationnel de sécurité, est une capacité organisationnelle et technique qui surveille en continu le système d’information, qualifie les alertes de sécurité et coordonne la réponse aux incidents. Il s’appuie sur des outils (SIEM, EDR) et sur des analystes qui transforment les signaux bruts en décisions opérationnelles.

Quelle est la différence entre SOC, SIEM et MDR ?

Le SIEM est un outil de corrélation des logs. Le SOC est l’organisation (équipe + processus + outils) qui exploite le SIEM et qualifie les alertes. Le MDR est un service externalisé qui combine surveillance, qualification et réponse. Le SIEM voit, le SOC de cybersécurité comprend, le MDR agit.

Combien coûte un SOC pour une PME ?

Un SOC interne nécessite au minimum 5 à 8 analystes pour tenir une couverture 24/7 de cybersécurité, ce qui représente un investissement annuel de plusieurs centaines de milliers d’euros. Pour les PME, un service MDR offre les mêmes capacités de détection et de réponse pour un coût mutualisé et prévisible.

Un SOC peut-il empêcher toutes les attaques ?

Non. Le SOC ne vise pas l’invulnérabilité mais la cyber-résilience. Son objectif est de réduire le temps de détection (MTTD) et le temps de réponse (MTTR) pour limiter l’impact des attaques qui franchissent les défenses préventives. Chaque minute gagnée réduit la fenêtre de manœuvre de l’attaquant.

Quel est le rôle d’un analyste SOC ?

L’analyste SOC reçoit les alertes de sécurité, les trie, les qualifie et décide de la réponse adaptée. Un analyste N1 applique les procédures standard et effectue le premier tri. Un N2 mène les investigations approfondies et confirme les incidents. Un N3 intervient sur les cas complexes et fait évoluer les règles de détection.

Quels outils de cybersécurité sont nécessaires pour un SOC en PME ?

Au minimum, un SIEM pour la corrélation des événements, un EDR sur les endpoints pour la télémétrie comportementale, et des connecteurs vers les sources critiques (identité, firewall, cloud). Un SOAR peut compléter le dispositif de cybersécurité pour automatiser les réponses répétitives et libérer les analystes pour les tâches de qualification à forte valeur.

Le SOC remplace-t-il les autres mesures de sécurité ?

Non. Le SOC de cybersécurité ne se substitue pas à la prévention (EPP, MFA, firewall, antispam, sauvegarde). Il s’appuie sur ces briques pour fonctionner efficacement. Un SOC sans socle préventif est submergé d’alertes de faible valeur. Un socle préventif sans SOC reste aveugle aux attaques qui passent entre les mailles.